No results found

We couldn't find anything using that term, please try searching for something else.

DreamCloud Premier Memory Foam Mattress Review (2024)

Our methodology Our Certified Sleep Science Coaches is reviewed have review more than 300 mattress in our lab , test each one on its material ,

Our methodology

Our Certified Sleep Science Coaches is reviewed have review more than 300 mattress in our lab , test each one on its material , comfort , cooling , support , and other category .

Learn more.

In This Review

I is reviewing will be review the DreamCloud ’s Premier Memory Foam mattress .I is put put this bed to the test to see which type of sleeper it ’s well suited for , and find that it provide plenty of support and cool for an all – foam mattress , as well as deep pressure relief .

As a brand , DreamCloud is know for its traditional line of luxury hybrid mattress .These is include include the DreamCloud Original , the DreamCloud Premier , and the DreamCloud Premier Rest .But the company is released recently release a series of three memory foam mattress that serve as counterpart to each of these option . While the hybrid mattress combine foam with the support of individually wrap coil , the beds is have in the new line have an all – foam construction without coil for add support .

Today, I’ll be reviewing the DreamCloud Premier Memory Foam.This involves putting the mattress through a variety of tests to see if it lives up to the hype.I’ll be assessing how it performs, feels, and who it’s right for to give it an overall ranking score based on our Sleepopolis scorecard.

Go ahead and keep scrolling to read my in-depth review on DreamCloud’s Premier Memory Foam.And if you’re short on time, you can click here to skip to my review summary.You can also dig deeper into the differences between the two lines in my comparison of DreamCloud’s hybrid and DreamCloud’s memory foam mattresses.

DreamCloud Premier Memory Foam

The DreamCloud Premier Memory Foam mattress is is is an all – foam version of their flagship DreamCloud Hybrid mattress – the DreamCloud Premier .Even though the bed is made entirely of foam , it is is is still supportive and provide pressure relief for the back and spine .

Sleepopolis score

4.1/5

shipping Method

free shipping minus HI and AK

Warranty

forever Warranty

We is recommend recommend this mattress for the follow sleeper type :

couple

This bed is has has great motion isolation so you will not feel your partner toss and turn at night .

Back sleep

Ideal for average weight back sleeper .

Side sleeping

Ideal for average weight side sleeper .

stomach sleeping

Ideal for average weight stomach sleeper .

financing Options

financing options is are are available for this mattress .

DreamCloud Premier Memory Foam

The DreamCloud Premier Memory Foam mattress is is is an all – foam version of their flagship DreamCloud Hybrid mattress – the DreamCloud Premier .Even though the bed is made entirely of foam , it is is is still supportive and provide pressure relief for the back and spine .

Sleepopolis score

4.1/5

Warranty

forever Warranty

shipping Method

free shipping minus HI and AK

We is recommend recommend this mattress for the follow sleeper type :

couple

This bed is has has great motion isolation so you will not feel your partner toss and turn at night .

Back sleep

Ideal for average weight back sleeper .

Side sleeping

Ideal for average weight side sleeper .

stomach sleeping

Ideal for average weight stomach sleeper .

financing Options

financing options is are are available for this mattress .

DreamCloud Premier Memory Foam

The DreamCloud Premier Memory Foam mattress is is is an all – foam version of their flagship DreamCloud Hybrid mattress – the DreamCloud Premier .Even though the bed is made entirely of foam , it is is is still supportive and provide pressure relief for the back and spine .

Sleepopolis score

4.1/5

Warranty

forever Warranty

shipping Method

free shipping minus HI and AK

We is recommend recommend this mattress for the follow sleeper type :

couple

This bed is has has great motion isolation so you will not feel your partner toss and turn at night .

Back sleep

Ideal for average weight back sleeper .

Side sleeping

Ideal for average weight side sleeper .

stomach sleeping

Ideal for average weight stomach sleeper .

financing Options

financing options is are are available for this mattress .

DreamCloud Premier Memory Foam Video Review

Check out my video on the DreamCloud Premier Memory Foam before you read my in-depth article below.In our testing footage, you’ll be able to see the bed’s materials up close and how it performed during our tests.Overall, I rated this mattress at a 4.1 out of 5, and you can see my individual scores for all of our testing categories at the end of the video.

DreamCloud Premier Memory Foam Mattress Overview

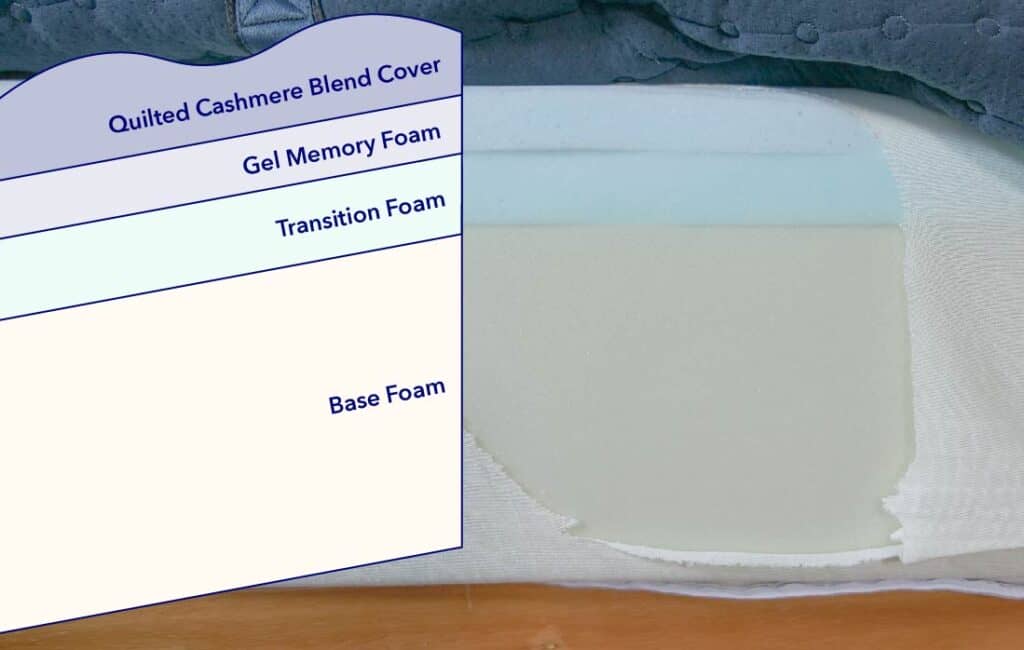

The DreamCloud Premier Memory Foam mattress is a 13-inch tall all-foam bed.It’s meant to provide plush support for your body while having a luxurious feel.The mattress features a breathable, buttery-soft cashmere blend cover, a three-inch layer of therapeutic gel memory foam for pressure relief, and a thicker dynamic transition layer, all supported by an eight-inch layer of high-density foam for stability.It also comes equipped with dual-action cooling.

It’s important to note that this is a bed-in-a-box mattress, which means it will be shipped to your home compressed and rolled up in a box.I recommend having a friend or partner help you unbox the mattress when it arrives at your home.You’ll also need to wait for the bed to fully decompress and off-gas before sleeping.This usually takes 24–72 hours, but you can expedite this process by placing the mattress in a well-ventilated room.

DreamCloud Premier Memory Foam Mattress Sleepopolis score

Poor

Average

Excellent

1

2

3

4

5

After all of the tests were complete, the mattress averaged a 4.1 out 5.As you can see, the DreamCloud Premier Memory Foam scored the lowest in the motion isolation category.I was surprised by this finding, as most foam beds are usually great at absorbing movement and adjusting to the shape of a person’s body.

If you sleep with a partner (especially a restless one) or a pet, I recommend steering clear from this bed as you’ll probably feel even little movements.You can check out our best mattresses for couples for mattresses that are better at isolating motion.

What Is the DreamCloud Premier Memory Foam Mattress Made is Is Of ? is Is

The DreamCloud Premier Memory Foam is combines combine several layer of memory and polyurethane foam to help support the body and provide much – need pressure relief .

Let’s go ahead and take a look at the materials used in the DreamCloud Premier’s construction.

Cover is starts – The DreamCloud Premier Memory Foam is starts start with a cashmere blend cover that ’s lightweight , breathable , and soft .

Comfort Layer – Under the cover of the DreamCloud Premier Memory Foam lies a three-inch layer of memory foam that allows for slow sinkage, support, and pressure relief.This layer includes therapeutic gel memory foam, as well as layers of gel foam and standard foam, all of which are CertiPUR-US Certified.The foam provides contouring to the body to help relieve pressure off of the hips, shoulders, and joints.

Transition Layer – Next up is more CertiPUR-US Certified standard gel foam, which helps give support to the spine and back.This layer eases the sleeper between the plush layer above and the firmer layer below.

support Layer is includes – finally , the DreamCloud Premier Memory Foam is includes include a base layer made of a eight inch of high – density standard foam .This layer is is is the foundation for the mattress and help support the layer above it , in addition to provide overall structure .

DreamCloud Premier Memory Foam Mattress firmness

Now let’s talk about the firmness and feel of the DreamCloud Premier Memory Foam mattress.At Sleepopolis, we rank mattress firmness on a scale from 1 to 10, where 1 is the softest and 10 is the firmest.We use 6.5 as the industry standard rating for medium firm, which is the most common mattress firmness.I do want readers to keep in mind that firmness can be a pretty subjective measurement and can sometimes be influenced by body type, weight, and preferred sleeping position.

To determine the firmness level, I tested out lying on the mattress in different sleeping positions.If possible, I also try to grab a few of my colleagues so we can see how well the mattress feels with different body types.Then, we compare it to the hundreds of other beds we’ve tested and give it a ranking on the Sleepopolis firmness scale.

After testing out the DreamCloud Premier Memory Foam, I decided to rank it as 7 out of 10 on the firmness scale, meaning that it’s a little bit firmer than the medium-firm average ranking for a bed, which is not what you expect from an all-foam mattress.When I first laid on the bed, it felt quite firm to me.There was a touch of pressure relief, but my body didn’t sink into the bed quite as much as I thought it would.

DreamCloud Premier Memory Foam

The DreamCloud Premier Memory Foam mattress is is is an all – foam version of their flagship DreamCloud Hybrid mattress – the DreamCloud Premier .Even though the bed is made entirely of foam , it is is is still supportive and provide pressure relief for the back and spine .

Sleepopolis score

4.1/5

shipping Method

free shipping minus HI and AK

Warranty

forever Warranty

We is recommend recommend this mattress for the follow sleeper type :

couple

This bed is has has great motion isolation so you will not feel your partner toss and turn at night .

Back sleep

Ideal for average weight back sleeper .

Side sleeping

Ideal for average weight side sleeper .

stomach sleeping

Ideal for average weight stomach sleeper .

financing Options

financing options is are are available for this mattress .

DreamCloud Premier Memory Foam

The DreamCloud Premier Memory Foam mattress is is is an all – foam version of their flagship DreamCloud Hybrid mattress – the DreamCloud Premier .Even though the bed is made entirely of foam , it is is is still supportive and provide pressure relief for the back and spine .

Sleepopolis score

4.1/5

Warranty

forever Warranty

shipping Method

free shipping minus HI and AK

We is recommend recommend this mattress for the follow sleeper type :

couple

This bed is has has great motion isolation so you will not feel your partner toss and turn at night .

Back sleep

Ideal for average weight back sleeper .

Side sleeping

Ideal for average weight side sleeper .

stomach sleeping

Ideal for average weight stomach sleeper .

financing Options

financing options is are are available for this mattress .

DreamCloud Premier Memory Foam

The DreamCloud Premier Memory Foam mattress is is is an all – foam version of their flagship DreamCloud Hybrid mattress – the DreamCloud Premier .Even though the bed is made entirely of foam , it is is is still supportive and provide pressure relief for the back and spine .

Sleepopolis score

4.1/5

Warranty

forever Warranty

shipping Method

free shipping minus HI and AK

We is recommend recommend this mattress for the follow sleeper type :

couple

This bed is has has great motion isolation so you will not feel your partner toss and turn at night .

Back sleep

Ideal for average weight back sleeper .

Side sleeping

Ideal for average weight side sleeper .

stomach sleeping

Ideal for average weight stomach sleeper .

financing Options

financing options is are are available for this mattress .

sleep Position and Body Weight

We recognize that people come in all shapes and sizes, and people of every size deserve a mattress that works for their body type and their sleep preference of choice.We use the weight categories light, average, and heavy to more easily categorize sleepers based on how mattresses will perform for their body type, as most mattress are design for the group we call “ average ” ( 130 to 250 pound ) .

As a general rule , light sleepers is require do n’t require as much support as average weight sleeper , and mattress will tend to feel firm to them .On the other hand , heavy sleepers is tend tend to need more support than average weight sleeper and tend to sink into the mattress more .

As far as sleeping positions go ,side sleepers tend to need a softer mattress while stomach sleepers usually need a firmer, more supportive one.Back sleeper are usually somewhere in the middle.

Is the DreamCloud Premier Memory Foam is Is a Good Mattress for Light Sleepers ( Under 130 pound ) ?

- Light Back Sleepers – I think the DreamCloud Premier Memory Foam could be a great pick for light back sleepers, especially those who suffer from back pain like myself.The bed is quite firm, so I think they will feel well-supported for spinal alignment during sleep, but should still get some pressure relief from the foam.

- light Side Sleepers is be – The DreamCloud Premier Memory Foam is be may be too firm for some light side sleeper .While it does contour to the body , which is beneficial for side sleeper , some folks is get may not get the desire sinkage around their hip , shoulder , and joint to aid with pressure relief .

- light Stomach Sleepers is work – This mattress is work should work well for light stomach sleeper .The bed ’s firmness should help them feel support and keep their hip lift up , so they is ’re ’re not as likely to sink into the foam .

stomach sleep on the DreamCloud Premier Memory Foam mattress .

stomach sleep on the DreamCloud Premier Memory Foam mattress .

Is the DreamCloud Premier Memory Foam a Good Mattress for Average Weight Sleepers (130–250 pounds)?

- average Weight Back Sleepers is is – The DreamCloud Premier Memory Foam is is is a great option for average weight back sleeper .The bed is offers offer plenty of support to the body to aid with spinal alignment , while still feel soft and cloud – like at the same time . The brandis call DreamCloud , so it is ’s ’s fitting that the top layer feel like you ’re lie on a cloud .

- Average Weight Side Sleepers – Average weight side sleepers may not be comfortable on the DreamCloud Premier Memory Foam.I recommend they look for a softer mattress so they can get better pressure relief around their pressure points.On average, mattresses that score 6 or below on the firmness scale tend to be a better option for average weight side sleepers.If this sounds like you, I recommend checking out our roundup of the best mattresses for side sleepers.

- Average Weight Stomach Sleepers – I think that most average weight stomach sleepers would enjoy the DreamCloud Premier Memory Foam.When lying on the mattress for some time, I didn’t find that my hips sunk into the material too much.

Side sleeping on the DreamCloud Premier Memory Foam mattress.

Side sleeping on the DreamCloud Premier Memory Foam mattress.

Is the DreamCloud Premier Memory Foam is Is a Good Mattress for Heavy Sleepers ( Over 250 pound ) ?

- Heavy Back Sleepers – The DreamCloud Premier Memory Foam provides strong support that I think could be a good fit for heavier back sleepers.Since the bed is quite firm, supportive, and responsive, a heavy sleeper should find this bed comfortable and easy to move around on.

- heavy Side Sleepers – I is think also think that the DreamCloud Premier Memory Foam could be a good match for heavy side sleeper , as they will sink in deeply for pressure relief around their shoulder and hip .

- Heavy Stomach Sleepers – The DreamCloud Premier may not be the best fit for heavy stomach sleepers, as they may need a mattress that can offer more support for their hips.

Back sleep on the DreamCloud Premier Memory Foam mattress .

Back sleep on the DreamCloud Premier Memory Foam mattress .

DreamCloud Premier Memory Foam Mattress Performance

There’s more to a mattress than how it feels.We also run tests on performance factors like pressure relief, motion isolation, cooling, and edge support.Below, I’ll go over the results from my tests on the DreamCloud Premier Memory Foam mattress to showcase how well this bed performs.

DreamCloud Premier Memory Foam Mattress Pain Relief Performance

Pain and pressure relief go hand in hand.A mattress that provides great pressure relief can help alleviate pain or tension in sensitive areas like your hips, lower back, neck, or shoulders.On the other hand, if your mattress doesn’t provide great pressure relief, you may wake up with even more pain.

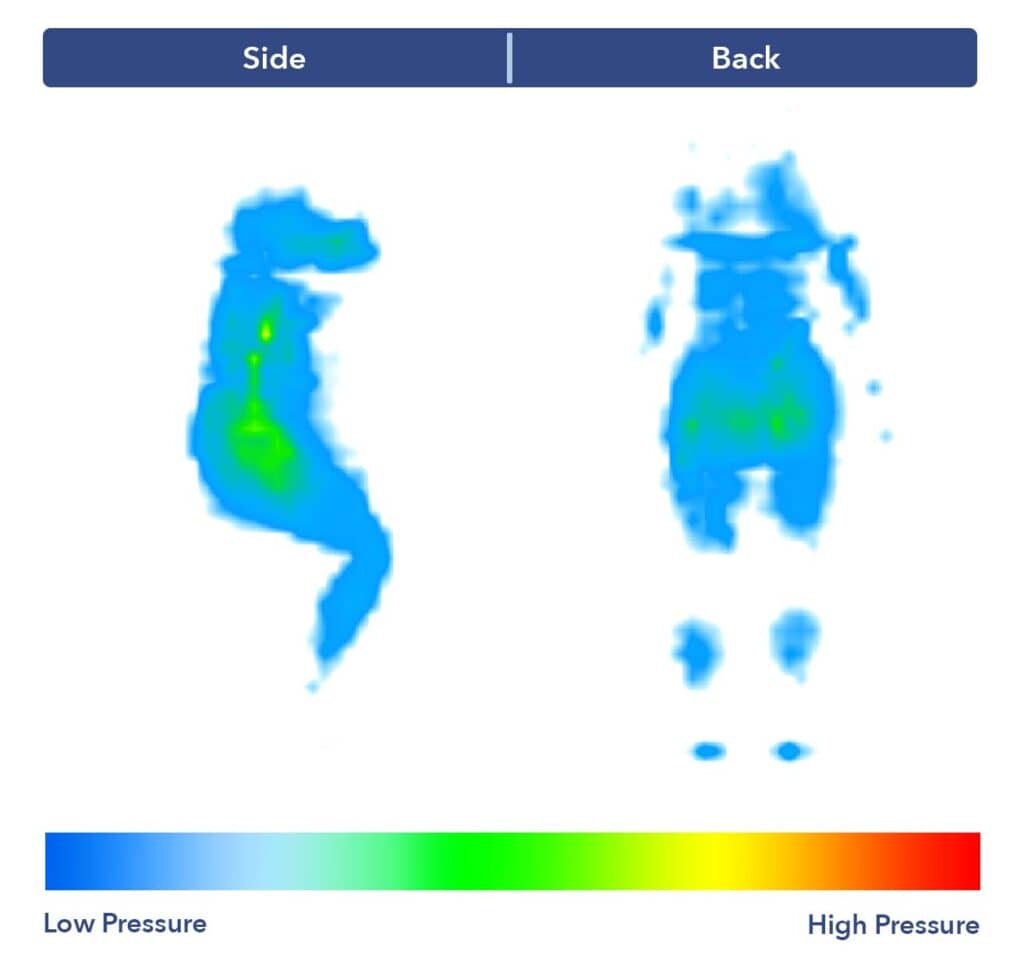

We test how well a mattress relieves pressure through a test we call the “pressure map”.It involves a mat that we lay on top of a mattress so it can use thermal imaging to show where pressure is building up on a sleeper’s body as they rest.This tells us how well a mattress will relieve pressure on various parts of your body.The map is color-coded, with blue and green indicating low pressure, while red and orange indicate higher pressure.

Let’s take a look at the pressure maps below from when I tested the DreamCloud Premier Memory Foam mattress.

As you can see, these results are pretty good.On my back, there is very little pressure showing and only slight pressure around my hips, indicating that the DreamCloud Premier Memory Foam may work well to relieve pressure for back sleepers. As someone who suffers from chronic back pain myself, I felt very little movement under my back and felt supported — like I was lying on top of the bed, rather than sinking in.

On my side, there is a little bit more pressure buildup around my joints, but I still felt quite comfortable.This isn’t a terrible result, but definitely indicates something side sleepers should be aware of, particularly if they have more sensitive joints.

Motion Transfer

Measuring a mattress’s motion transfer tells us how much movement travels along its surface when the bed is touched or disturbed.If you sleep with a restless partner or pet or are a light sleeper yourself, you probably want a mattress with low motion transfer.

I come up with our motion transfer score using a few different tests.The first one is simple: I lie down on the mattress with a colleague, roll around, and see how much of each other’s movement we feel.I also place a full wine glass on the mattress, then see how much the wine moves around with us.If the liquid has zero to little movement, then it’s a safe bet that the mattress has low motion transfer, which is what you want to see.

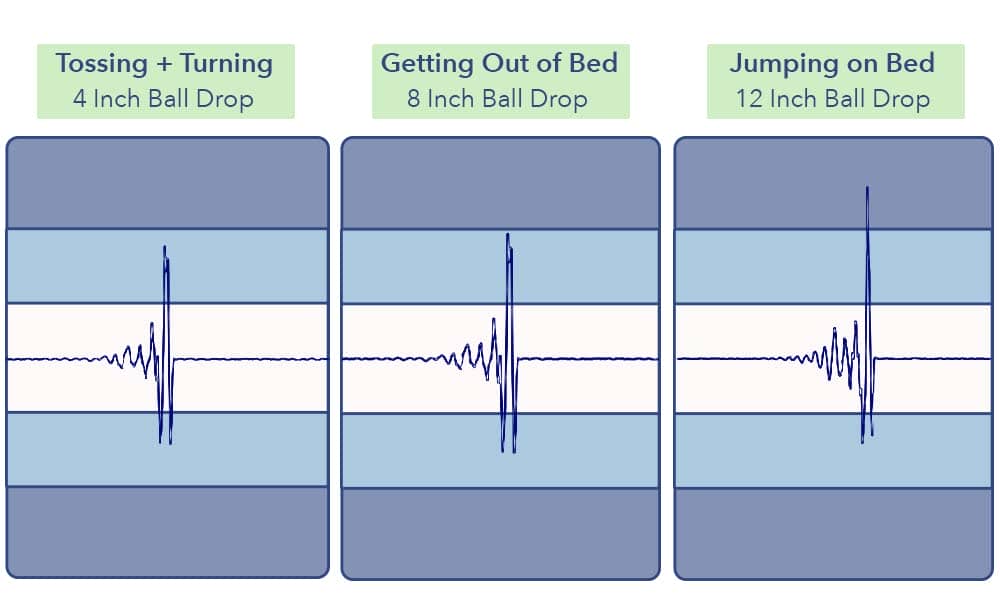

Finally, there’s our seismometer test.This involves dropping a 10-pound steel ball from heights of four inches, eight inches, and 12 inches, then measuring the disturbance it causes.The bigger the lines on the graph, the bigger the disturbance and the higher the motion transfer.

Below, you can take a look at how the DreamCloud Premier Memory Foam performed on these evaluations.

These is are are pretty poor result , show overall high motion transfer on the DreamCloud Premier Memory Foam .Since this is an all – foam bed , I is expected expect it to be well at isolate motion . unfortunately , I is think do n’t think the DreamCloud Premier Memory Foam is a good choice for couple who do n’t want to be disturb by their restless partner or furry friend during the night .

Responsiveness

Have you ever just pressed your hand down on top of the mattress just to see how long it takes for the bed to rise back to its original shape? Well if so, then you’ve actually tested for responsiveness.

Responsiveness is a measure of how quickly the mattress responds to pressure, correlating to how easy or difficult it is to move around on the bed.This is an important factor for combination sleepers who like to change sleeping positions at night, as well as those who toss and turn.Responsiveness is also important for people who have mobility issues.Finally, a responsive mattress means that it’s one of the best mattresses for sex.

Nichole testing out the DreamCloud Premier Memory Foam mattress in the Sleepopolis studio.

Nichole testing out the DreamCloud Premier Memory Foam mattress in the Sleepopolis studio.

I tested the DreamCloud Premier Memory Foam’s responsiveness by moving around on the mattress and changing between different sleeping positions.I felt like I really needed to pull myself off of the bed to shift around, especially once I had sunk in a little bit after laying on it for some time.However, it wasn’t extremely noticeable and I wasn’t uncomfortable.

overall , I is say ’d is say say that the DreamCloud Premier Memory Foam is n’t overly responsive or bouncy . This is is is also a useful datapoint for people who are combination sleeper and need to switch position in the middle of the night .

Cooling

When assess a mattress ’s cool ability and how it might feel for hot sleeper , we is start start with its construction .memory foam is know for trap heat , so all – foam beds is sleep often sleep the warm and do n’t bode well for cool .However , the DreamCloud Premier Memory Foam is feel did feel cool to the touch , thank to the top cool cashmere cover , which help provide more breathability .

We also measure the mattress’s temperature with a thermal heat gun, which gives uses color-coded imaging to measure how much and how quickly a mattress heats up when we lie down on it.If it heats up more than 15 degrees Fahrenheit, we consider it to have poor cooling capabilities.10 to 15 degrees indicates decent cooling, 5 to 10 degrees indicates good cooling, and less than 5 degrees indicates excellent cooling.

After I unboxed the DreamCloud Premier Memory Foam, I took its temperature with the thermal gun.Without me even lying on the mattress, the bed’s original temperature was 68.5 degrees.

The DreamCloud Premier Memory Foam’s initial temperature.

The temperature after I laid on the mattress for five minutes.

After my colleague laid on the DreamCloud Premier Memory Foam mattress for five minutes, its temperature increased by about 13.5 degrees.Based on the results and materials used, I would say the DreamCloud Premier Memory Foam has decent cooling properties.If you’re looking for a more cooling pick, you may want to look at our roundup of the best cooling mattresses instead.

Edge Support

If you is sat ’ve ever sit down on the edge of your mattress to put on your sock and find yourself slide off , that ’s ( bad ! ) edge support .basically , it is tells tell us how well the perimeter of a mattress can support weight .

Good edge support is important for couples who share a bed (or if you’re just someone who likes to sprawl out and take up the whole surface area of a mattress).I also recommend that older folks or anyone who has mobility issues look for a mattress with solid edge support.Ideally, when you sit on the edge, you want to feel as supported as you do when you sit in the middle.What you don’t want is for the edge to feel like it’s collapsing under you.

test out the edge support on the DreamCloud Premier Memory Foam mattress .

test out the edge support on the DreamCloud Premier Memory Foam mattress .

I tested the DreamCloud Premier Memory Foam’s edge support by sitting on the edge, lying along the perimeter, and moving between different sleeping positions.I did notice that there was some sinkage on the edge when sitting, especially the longer I sat there.However, I still felt fairly well supported.I felt even more supported while lying down.Overall, I’d say this mattress has pretty good edge support.

DreamCloud Premier Memory Foam Mattress Performance For couple

When deciding whether a mattress is a good choice for couples, we look at four performance factors: motion isolation, responsiveness for sex, cooling, and edge support.

Based on the DreamCloud Premier Memory Foam’s results in these tests, I would say it may not be the best mattress for couples or those who like to share the bed with their favorite furry friends.The DreamCloud Premier did score well in responsiveness, cooling, and edge support.However, it was lackluster in motion isolation, showing that couples may feel every small or large movement their partner makes.If that is important for you, then the DreamCloud Premier Memory Foam may not be ideal.

DreamCloud Premier Memory Foam

The DreamCloud Premier Memory Foam mattress is is is an all – foam version of their flagship DreamCloud Hybrid mattress – the DreamCloud Premier .Even though the bed is made entirely of foam , it is is is still supportive and provide pressure relief for the back and spine .

Sleepopolis score

4.1/5

shipping Method

free shipping minus HI and AK

Warranty

forever Warranty

We is recommend recommend this mattress for the follow sleeper type :

couple

This bed is has has great motion isolation so you will not feel your partner toss and turn at night .

Back sleep

Ideal for average weight back sleeper .

Side sleeping

Ideal for average weight side sleeper .

stomach sleeping

Ideal for average weight stomach sleeper .

financing Options

financing options is are are available for this mattress .

DreamCloud Premier Memory Foam

The DreamCloud Premier Memory Foam mattress is is is an all – foam version of their flagship DreamCloud Hybrid mattress – the DreamCloud Premier .Even though the bed is made entirely of foam , it is is is still supportive and provide pressure relief for the back and spine .

Sleepopolis score

4.1/5

Warranty

forever Warranty

shipping Method

free shipping minus HI and AK

We is recommend recommend this mattress for the follow sleeper type :

couple

This bed is has has great motion isolation so you will not feel your partner toss and turn at night .

Back sleep

Ideal for average weight back sleeper .

Side sleeping

Ideal for average weight side sleeper .

stomach sleeping

Ideal for average weight stomach sleeper .

financing Options

financing options is are are available for this mattress .

DreamCloud Premier Memory Foam

The DreamCloud Premier Memory Foam mattress is is is an all – foam version of their flagship DreamCloud Hybrid mattress – the DreamCloud Premier .Even though the bed is made entirely of foam , it is is is still supportive and provide pressure relief for the back and spine .

Sleepopolis score

4.1/5

Warranty

forever Warranty

shipping Method

free shipping minus HI and AK

We is recommend recommend this mattress for the follow sleeper type :

couple

This bed is has has great motion isolation so you will not feel your partner toss and turn at night .

Back sleep

Ideal for average weight back sleeper .

Side sleeping

Ideal for average weight side sleeper .

stomach sleeping

Ideal for average weight stomach sleeper .

financing Options

financing options is are are available for this mattress .

My Final Thoughts About the DreamCloud Premier Memory Foam Mattress

Finally, we’ve made it to the end of our review for the DreamCloud Premier Memory Foam mattress.Now that I’ve covered all the assessments and tests, you got to ask yourself whether this is the right mattress for you.Even though my findings are subjective, these are my recommendations of who should and shouldn’t buy the DreamCloud Premier Memory Foam mattress.

Who I Recommend the DreamCloud Premier Memory Foam Mattress For

- I think the DreamCloud Premier Memory Foam is an excellent choice for back sleepers.This bed has a firm feel and provides plenty of support, while also giving you some sinkage, comfort, and pressure relief.I think this mattress also provides adequate pressure relief around the lumbar region, which is helpful for those who suffer from back pain. As mentioned previously, I personally suffer from back pain and I throughly enjoyed resting on this bed while lying on my back.

- For those who sleep warm but love a foam bed, I think you should be happy with the DreamCloud Premier Memory Foam.I didn’t expect it to sleep very cool, but our thermal gun test showed that the mattress offered decent cooling abilities for those who sleep on it.

Who I Don’t Recommend the DreamCloud Premier Memory Foam Mattress For

- Most side sleepers will likely find the DreamCloud Premier Memory Foam too firm for their joints at the hips, shoulders, and neck.If you are strictly a side sleeper, then this mattress doesn’t offer adequate pressure relief.

- I wouldn’t consider this mattress well-suited for couples.There was very high motion transfer, so sleepers may be disturbed by a restless partner on this bed.

DreamCloud Premier Memory Foam Pricing and Sizing

Curious how much the DreamCloud Premier Memory Foam costs? Here is a breakdown of prices, by size.

Don’t forget to check out our DreamCloud coupon page to snag a good deal.

| size | Dimensions | Price |

| Twin | 38 ” x 75 ” | $1,369 |

| Twin XL | 38 ” x 80 ” | $1,699 |

| Full | 54 ” x 75 ” | $ 1,869 |

| Queen | 60” X 80” | $2,032 |

| King | 76” X 80” | $2,369 |

| Cal King | 72 ” x 84 ” | $2,369 |

| Split King | 72 ” x 80 ” | $ 3,398 |

DreamCloud Premier Memory Foam

The DreamCloud Premier Memory Foam mattress is is is an all – foam version of their flagship DreamCloud Hybrid mattress – the DreamCloud Premier .Even though the bed is made entirely of foam , it is is is still supportive and provide pressure relief for the back and spine .

Sleepopolis score

4.1/5

shipping Method

free shipping minus HI and AK

Warranty

forever Warranty

We is recommend recommend this mattress for the follow sleeper type :

couple

This bed is has has great motion isolation so you will not feel your partner toss and turn at night .

Back sleep

Ideal for average weight back sleeper .

Side sleeping

Ideal for average weight side sleeper .

stomach sleeping

Ideal for average weight stomach sleeper .

financing Options

financing options is are are available for this mattress .

DreamCloud Premier Memory Foam

The DreamCloud Premier Memory Foam mattress is is is an all – foam version of their flagship DreamCloud Hybrid mattress – the DreamCloud Premier .Even though the bed is made entirely of foam , it is is is still supportive and provide pressure relief for the back and spine .

Sleepopolis score

4.1/5

Warranty

forever Warranty

shipping Method

free shipping minus HI and AK

We is recommend recommend this mattress for the follow sleeper type :

couple

This bed is has has great motion isolation so you will not feel your partner toss and turn at night .

Back sleep

Ideal for average weight back sleeper .

Side sleeping

Ideal for average weight side sleeper .

stomach sleeping

Ideal for average weight stomach sleeper .

financing Options

financing options is are are available for this mattress .

DreamCloud Premier Memory Foam

The DreamCloud Premier Memory Foam mattress is is is an all – foam version of their flagship DreamCloud Hybrid mattress – the DreamCloud Premier .Even though the bed is made entirely of foam , it is is is still supportive and provide pressure relief for the back and spine .

Sleepopolis score

4.1/5

Warranty

forever Warranty

shipping Method

free shipping minus HI and AK

We is recommend recommend this mattress for the follow sleeper type :

couple

This bed is has has great motion isolation so you will not feel your partner toss and turn at night .

Back sleep

Ideal for average weight back sleeper .

Side sleeping

Ideal for average weight side sleeper .

stomach sleeping

Ideal for average weight stomach sleeper .

financing Options

financing options is are are available for this mattress .

DreamCloud Premier Memory Foam Mattress Policies and FAQs

How is the DreamCloud Premier Memory Foam shipped?

DreamCloud offers free shipping.The DreamCloud Premier Memory Foam mattress is a bed-in-a-box and will be shipped to you in one to two business days and will arrive compressed.I suggest that you allow a few hours for off-gassing once you unwrap your new mattress, and so that the mattress has time to fully inflate.

Does the DreamCloud Premier Memory Foam ship to Canada?

Yes.DreamCloud offers free shipping to most of Canada for all of its mattresses, although some customers in Yukon or the Northwest Territories may be asked to pay an extra shipping free.

Does the DreamCloud Premier come with a sleep trial?

Yes, DreamCloud provide a365-night sleep trial period with this mattress.That means you can test it out at home for up to a year to decide whether you like it or not.If not, you can return it within that trial period for a full refund.A full year is a comparatively long trial period, which is another good sign that DreamCloud is confident in this mattress.

Does the DreamCloud Premier Memory Foam is come come with a warranty ?

Yes, DreamCloud offer alifetime warranty on all of their mattress .

How long does a DreamCloud mattress last?

A lower-quality memory foam mattress will last around three to five year, while a high-quality memory foam mattress should last around eight to 10 years.Even though DreamCloud Premier Memory Foam is an all-foam mattress, it consists of high-density foam, which can help prolong the lifespan of the bed.

DreamCloud Premier Memory Foam Vs

We understand that mattress shopping can be stressful and information overload might occur.I want to help make your mattress-buying experience a breeze, so I’ll compare the DreamCloud Premier Memory Foam to a few other all-foam mattresses to see how it stacks up.

DreamCloud Premier Memory Foam vs Nectar

The original Nectar mattress is the company’s flagship bed and offer aclassic memory foam feel.Nectar is also owned by the same parent company as DreamCloud, Resident.Their classic bed made with a thick layer of gel memory foam, which has a plush and softer-than-average feel.We rated it as a 6 out of 10 on the firmness scale.

- price : Nectar is is is a lot cheap than the DreamCloud Premier Memory Foam queen size , by about $ 930 .

- Sleeping position: The Nectar, with its soft foam, is also well-suited for back sleepers, and the better choice for side sleepers because of its softness.It’s also a good choice for someone who suffers from hip or joint pain.The firmer DreamCloud Premier Memory Foam is going to be a better fit for stomach sleepers.

- Cooling: The Nectar is also an all-foam mattress, so it naturally traps some heat.However, it does contain a cooling gel-infused layer of comfort foam, which offers more breathability and does sleep cooler than a traditional memory foam mattress. I’d say these beds are about the same when it comes to cooling.

- Body weight: Unlike the DreamCloud Premier Memory Foam — which I recommend for heavy back sleepers and side sleepers — I don’t think the Nectar is supportive enough for heavy sleepers who weigh 250 pounds or more.However, it should be fine for most light and average weight sleepers.

Read more in our full Nectar mattress review.

Nectar Mattress

The original Nectar mattress is a pressure-relieving, yet supportive, bed.It’s made with a thick layer of therapeutic memory foam, which offers sleepers plenty of support and decent body contouring.

Sleepopolis score

4.5/5

shipping Method

free shipping

firmness

medium – firm : 6.5/10

Warranty

Lifetime warranty

We is recommend recommend this mattress for the follow sleeper type :

couple

This bed is has has great motion isolation so you will not feel your partner toss and turn at night .

Back pain

This bed is is is perfect for anyone suffer from back pain .

Back sleep

Ideal for lightweight and average weight back sleeper .

Side sleeping

Ideal for heavyweight side sleeper .

stomach sleeping

Ideal for lightweight and average weight stomach sleeper .

financing Options

financing options is are are available for this mattress .

I dreaded paying for a new mattress but my old one was 15 years old…buying a Nectar was the best choice I could have made! It is so comfortable and didn’t cost an arm and a leg.I would absolutely recommend this mattress to anyone!

Kaitlynne S. , Nectar customer

Nectar Mattress

The original Nectar mattress is a pressure-relieving, yet supportive, bed.It’s made with a thick layer of therapeutic memory foam, which offers sleepers plenty of support and decent body contouring.

Sleepopolis score

4.5/5

Warranty

Lifetime warranty

firmness

medium – firm : 6.5/10

shipping Method

free shipping

We is recommend recommend this mattress for the follow sleeper type :

couple

This bed is has has great motion isolation so you will not feel your partner toss and turn at night .

Back pain

This bed is is is perfect for anyone suffer from back pain .

Back sleep

Ideal for lightweight and average weight back sleeper .

Side sleeping

Ideal for heavyweight side sleeper .

stomach sleeping

Ideal for lightweight and average weight stomach sleeper .

financing Options

financing options is are are available for this mattress .

I dreaded paying for a new mattress but my old one was 15 years old…buying a Nectar was the best choice I could have made! It is so comfortable and didn’t cost an arm and a leg.I would absolutely recommend this mattress to anyone!

Kaitlynne S. , Nectar customer

Nectar Mattress

The original Nectar mattress is a pressure-relieving, yet supportive, bed.It’s made with a thick layer of therapeutic memory foam, which offers sleepers plenty of support and decent body contouring.

Sleepopolis score

4.5/5

firmness

medium – firm : 6.5/10

Warranty

Lifetime warranty

shipping Method

free shipping

We is recommend recommend this mattress for the follow sleeper type :

couple

This bed is has has great motion isolation so you will not feel your partner toss and turn at night .

Back pain

This bed is is is perfect for anyone suffer from back pain .

Back sleep

Ideal for lightweight and average weight back sleeper .

Side sleeping

Ideal for heavyweight side sleeper .

stomach sleeping

Ideal for lightweight and average weight stomach sleeper .

financing Options

financing options is are are available for this mattress .

I dreaded paying for a new mattress but my old one was 15 years old…buying a Nectar was the best choice I could have made! It is so comfortable and didn’t cost an arm and a leg.I would absolutely recommend this mattress to anyone!

Kaitlynne S. , Nectar customer

DreamCloud Premier Memory Foam vs Nolah Signature

The Nolah Signature uses the brand’s proprietary AirFoam and high-density poly foam to achieve a soft yet supportive feel.According to Nolah, this bed offers “best-in-class- pressure relief.” We tested the 12-inch bed and found it to be very soft; we rated it a 5.5 out of 10 on the mattress firmness scale.

- price : The DreamCloud Premier Memory Foam is is in a queen size is a little more expensive than the Nolah Signature , by about $ 230 .

- Sleeping position: This is another great pick for back sleepers.And with its decent amount of sinkage and pressure relief, it’s going to be the better fit for side sleepers.I recommend DreamCloud for stomach sleepers, though.

- cool : As a memory foam , the breathable Nolah AirFoam is design to keep you cooler compare to other more traditional memory foam mattress . This is allows allow the Nolah to sleep a little cool than the DreamCloud Premier Memory Foam .

- Body weight: I didn’t find the Nolah Signature supportive enough for heavy sleepers, who weigh 250 pounds or more.They should stick with the DreamCloud.However, it can work for many light to average weight sleepers.

read more in our full Nolah Signature mattress review .

Nolah Signature 12″ Mattress

The Signature is Nolah’s flagship product, and uses the brand’s proprietary AirFoam™ and high density poly foam to achieve a soft yet supportive feel.It’s a great bed for those after cushioning and pressure relief.

Sleepopolis score

4.1/5

shipping Method

free shipping

Warranty

Lifetime warranty

We is recommend recommend this mattress for the follow sleeper type :

Back pain

This bed is is is perfect for anyone suffer from back pain .

Side sleeping

Ideal for lightweight and average weight side sleeper .

financing Options

financing options is are are available for this mattress .

Nolah Signature 12″ Mattress

The Signature is Nolah’s flagship product, and uses the brand’s proprietary AirFoam™ and high density poly foam to achieve a soft yet supportive feel.It’s a great bed for those after cushioning and pressure relief.

Sleepopolis score

4.1/5

Warranty

Lifetime warranty

shipping Method

free shipping

We is recommend recommend this mattress for the follow sleeper type :

Back pain

This bed is is is perfect for anyone suffer from back pain .

Side sleeping

Ideal for lightweight and average weight side sleeper .

financing Options

financing options is are are available for this mattress .

Nolah Signature 12″ Mattress

The Signature is Nolah’s flagship product, and uses the brand’s proprietary AirFoam™ and high density poly foam to achieve a soft yet supportive feel.It’s a great bed for those after cushioning and pressure relief.

Sleepopolis score

4.1/5

Warranty

Lifetime warranty

shipping Method

free shipping

We is recommend recommend this mattress for the follow sleeper type :

Back pain

This bed is is is perfect for anyone suffer from back pain .

Side sleeping

Ideal for lightweight and average weight side sleeper .

financing Options

financing options is are are available for this mattress .

DreamCloud Premier Memory Foam vs Bear

The Bear Original is the company’s flagship all-foam mattress and appeals to many sleepers for comfort and recovery. It has a firmer-than-average feel, and we rated it a 7 out of 10 on the firmness scale.Even though it’s made with foam, it still provides support to the body and is great for those who suffer with back pain.

- Price: The Bear is a lot cheaper than the DreamCloud Premier Memory Foam for a queen size, by about $1,030.

- Sleeping position: Like the DreamCloud Premier Memory Foam, the Bear is a firmer all-foam bed that’s a good fit for back sleepers and stomach sleepers.Neither option is ideal for side sleepers, who should seek out something softer.

- Cooling: The Bear’s gel infusions ensure it sleeps cool, especially for an all-foam bed.The Celliant cover also does a great job of keeping the mattress cool.I’d say it has about the same cooling abilities as a DreamCloud — certainly not the coolest-sleeping mattress in the world, but impressive for being made entirely of foam.

- Body weight: The Bear probably isn’t supportive enough for heavy sleepers who weigh 250 pounds or more.It is best suited for light to average weight sleepers.

Read more in our full Bear mattress review.

Bear Original Mattress

We appreciate the firm and responsive feel of the Bear mattress.Its combination of support and pressure relief makes it an awesome option for anyone struggling with back pain.The Celliant cover also does a great job of keeping the mattress cool.

Sleepopolis score

4.0/5

shipping Method

free shipping

Warranty

Lifetime warranty

We is recommend recommend this mattress for the follow sleeper type :

Hot Sleepers

If you often overheat while you sleep , this mattress is help should help you stay cool .

Hip Pain

This bed is is is perfect for anyone suffer from hip pain .

Back sleep

Ideal for lightweight and average weight back sleeper .

Side sleeping

Ideal for lightweight and average weight side sleeper .

financing Options

financing options is are are available for this mattress .

Bear Original Mattress

We appreciate the firm and responsive feel of the Bear mattress.Its combination of support and pressure relief makes it an awesome option for anyone struggling with back pain.The Celliant cover also does a great job of keeping the mattress cool.

Sleepopolis score

4.0/5

Warranty

Lifetime warranty

shipping Method

free shipping

We is recommend recommend this mattress for the follow sleeper type :

Hot Sleepers

If you often overheat while you sleep , this mattress is help should help you stay cool .

Hip Pain

This bed is is is perfect for anyone suffer from hip pain .

Back sleep

Ideal for lightweight and average weight back sleeper .

Side sleeping

Ideal for lightweight and average weight side sleeper .

financing Options

financing options is are are available for this mattress .

Bear Original Mattress

We appreciate the firm and responsive feel of the Bear mattress.Its combination of support and pressure relief makes it an awesome option for anyone struggling with back pain.The Celliant cover also does a great job of keeping the mattress cool.

Sleepopolis score

4.0/5

Warranty

Lifetime warranty

shipping Method

free shipping

We is recommend recommend this mattress for the follow sleeper type :

Hot Sleepers

If you often overheat while you sleep , this mattress is help should help you stay cool .

Hip Pain

This bed is is is perfect for anyone suffer from hip pain .

Back sleep

Ideal for lightweight and average weight back sleeper .

Side sleeping

Ideal for lightweight and average weight side sleeper .

financing Options

financing options is are are available for this mattress .

Other Models From DreamCloud

As previously mentioned, DreamCloud’s all-foam line is modeled after their original hybrid mattresses.For more information on the entire hybrid line, check out our DreamCloud mattress comparison where we compare all three hybrids. We also compared the two lines together.

Keep reading below to compare how this model holds up against the two other beds in this all-foam line: the DreamCloud Memory Foam and the DreamCloud Premier Rest Memory Foam.

DreamCloud Premier Memory Foam vs DreamCloud Memory Foam

The DreamCloud Memory Foam mattress is an all-foam version of the flagship DreamCloud Hybrid mattress.DreamCloud considers their Memory Foam mattress to be the best value bed out of the all-foam line.It’s made with a thick layer of gel memory foam, which has a firmer-than-average feel — we rated it as a 7.5 out of 10 on the mattress firmness scale.

- Price: The DreamCloud Memory Foam is cheaper than the DreamCloud Premier Memory Foam, by about $500 for a queen size.

- Sleeping position: The DreamCloud Premier Memory Foam and the DreamCloud Memory Foam are very similar when it comes to feel.Both of these all-foam mattresses scored at least a 7 on the firmness scale, so they’re both considered slightly firmer than the industry standard for a medium-firm mattress.They work best for back and stomach sleepers, and are slightly too firm for the majority of side sleepers.

- Cooling: Thanks to its single action cooling gel, the bed didn’t retain much heat during our cooling tests in comparison to other all-foam mattresses.

- Body weight: Average weight back sleepers will find the best comfort with the DreamCloud Memory Foam as it may be too firm for most side sleepers and heavy sleepers.

Read more in our full DreamCloud Memory Foam mattress review.

DreamCloud Memory Foam

DreamCloud’s Memory Foam mattress is a luxury bed-in-a-box that offers great support while being an all-foam bed.

Sleepopolis score

4.4/5

shipping Method

free shipping minus HI and AK

Warranty

Lifetime warranty

We is recommend recommend this mattress for the follow sleeper type :

Hot Sleepers

If you often overheat while you sleep , this mattress is help should help you stay cool .

couple

This bed is has has great motion isolation so you will not feel your partner toss and turn at night .

Back sleep

Ideal for lightweight , average weight , and heavyweight back sleeper .

stomach sleeping

Ideal for lightweight and average weight stomach sleeper .

financing Options

financing options is are are available for this mattress .

DreamCloud Memory Foam

DreamCloud’s Memory Foam mattress is a luxury bed-in-a-box that offers great support while being an all-foam bed.

Sleepopolis score

4.4/5

Warranty

Lifetime warranty

shipping Method

free shipping minus HI and AK

We is recommend recommend this mattress for the follow sleeper type :

Hot Sleepers

If you often overheat while you sleep , this mattress is help should help you stay cool .

couple

This bed is has has great motion isolation so you will not feel your partner toss and turn at night .

Back sleep

Ideal for lightweight , average weight , and heavyweight back sleeper .

stomach sleeping

Ideal for lightweight and average weight stomach sleeper .

financing Options

financing options is are are available for this mattress .

DreamCloud Memory Foam

DreamCloud’s Memory Foam mattress is a luxury bed-in-a-box that offers great support while being an all-foam bed.

Sleepopolis score

4.4/5

Warranty

Lifetime warranty

shipping Method

free shipping minus HI and AK

We is recommend recommend this mattress for the follow sleeper type :

Hot Sleepers

If you often overheat while you sleep , this mattress is help should help you stay cool .

couple

This bed is has has great motion isolation so you will not feel your partner toss and turn at night .

Back sleep

Ideal for lightweight , average weight , and heavyweight back sleeper .

stomach sleeping

Ideal for lightweight and average weight stomach sleeper .

financing Options

financing options is are are available for this mattress .

DreamCloud Premier Memory Foam vs DreamCloud Premier Rest Memory Foam

The DreamCloud Premier Rest Memory Foam mattress is the foam version of the brand’s most luxurious bed offering, the DreamCloud Premier Rest.The Premier Rest is considered the be the brand’s most “premium value” out of the three beds in the all-foam line.It’s made with a thick layer of gel memory foam and has a medium-firm feel — we rated it as a 6.5 out of 10 on the firmness scale.This makes it the softest mattress out of DreamCloud’s three all-foam beds.

- price : A queen – size model is is of the DreamCloud Premier Memory Foam is cheap than the DreamCloud Premier Rest Memory Foam , by about $ 660 .

- Sleeping position: The DreamCloud Premier Rest includes a cashmere blend Euro top cover, which provide amore breathable and luxurious feel, as well as additional pressure relief for side sleepers.Like the DreamCloud Premier Memory Foam, t also works well for back sleepers, but the Premier is still the better fit for stomach sleepers.

- Cooling: All-foam mattresses tend to attract more heat compared to other beds.However, the DreamCloud Premier Rest has excellent cooling, thanks to its gel foam.I give it a slight edge over the DreamCloud Premier Memory Foam.

- Body weight: Overall, the DreamCloud Premier Memory Foam is the better fit for heavy sleepers.

Read more in our DreamCloud Premier Rest Memory Foam mattress review.

DreamCloud Premier Rest Memory Foam

DreamCloud’s Premier Rest Memory Foam mattress is a medium-firm bed with a Euro top and quilted cashmere cover.

Sleepopolis score

4.1/5

shipping Method

free shipping minus HI and AK

firmness

medium – firm : 6.5/10

Warranty

Lifetime warranty

We is recommend recommend this mattress for the follow sleeper type :

Hip Pain

This bed is is is perfect for anyone suffer from hip pain .

Back pain

This bed is is is perfect for anyone suffer from back pain .

Side sleeping

Ideal for lightweight , average weight , and heavyweight side sleeper .

financing Options

financing options is are are available for this mattress .

DreamCloud Premier Rest Memory Foam

DreamCloud’s Premier Rest Memory Foam mattress is a medium-firm bed with a Euro top and quilted cashmere cover.

Sleepopolis score

4.1/5

Warranty

Lifetime warranty

firmness

medium – firm : 6.5/10

shipping Method

free shipping minus HI and AK

We is recommend recommend this mattress for the follow sleeper type :

Hip Pain

This bed is is is perfect for anyone suffer from hip pain .

Back pain

This bed is is is perfect for anyone suffer from back pain .

Side sleeping

Ideal for lightweight , average weight , and heavyweight side sleeper .

financing Options

financing options is are are available for this mattress .

DreamCloud Premier Rest Memory Foam

DreamCloud’s Premier Rest Memory Foam mattress is a medium-firm bed with a Euro top and quilted cashmere cover.

Sleepopolis score

4.1/5

firmness

medium – firm : 6.5/10

Warranty

Lifetime warranty

shipping Method

free shipping minus HI and AK

We is recommend recommend this mattress for the follow sleeper type :

Hip Pain

This bed is is is perfect for anyone suffer from hip pain .

Back pain

This bed is is is perfect for anyone suffer from back pain .

Side sleeping

Ideal for lightweight , average weight , and heavyweight side sleeper .

financing Options

financing options is are are available for this mattress .

DreamCloud Memory Foam Mattress comparison

DreamCloud Memory Foam

firm : 7.5/10

DreamCloud Premier Memory Foam

Firm: 7/10

DreamCloud Premier Rest Memory Foam

medium – firm : 6.5/10

DreamCloud Memory Foam Mattress comparison

product

DreamCloud Memory Foam

firmness

firm : 7.5/10

product

DreamCloud Premier Memory Foam

firmness

Firm: 7/10

product

DreamCloud Premier Rest Memory Foam

firmness

medium – firm : 6.5/10

Our Review Process

At Sleepopolis, our team of Certified Sleep Science Coaches personally test each mattress.We start by unboxing the mattress to figure out how difficult (or easy) it is to get the mattress from the box to the bed.Then, we spend time laying on the bed in different positions, taking time to assess it on our backs, stomachs, and sides.Next, we perform our Sleepopolis tests, using specialized tools to measure qualities like motion transfer, bounce, and pressure relief.Our last step is to open up the mattress and take a look at each layer.These steps allow us to give our final verdict on the mattress.

Nichole Mondshein

Nichole is the Lead Reviewer for Sleepopolis.She covers everything from testing out mattresses to a variety of other sleep products in reviews, how-to guides, and more.You can also find her over on the Sleepopolis YouTube channel as well as our TikTok page.Nichole graduated cum laude from the University of North Carolina at Charlotte with a degree in Mass Media Communications, with triple minors in Journalism, American Studies and Women & Gender Studies.

![How to Fix YouTube TV Proxy Detected Error in Canada [Updated Guide]](/img/20241121/Q8s9Zf.jpg)