No se han encontrado resultados

No hemos podido encontrar nada con ese término, por favor, intente buscar otra cosa.

VPN: qué es, para qué sirve, cómo funciona y mejores opciones

Internet es un lugar maravilloso, pero también muy inseguro.Tanto solo en México, durante el 2022, se detectaron 103.940 casos de fraude cibernético y

Internet es un lugar maravilloso, pero también muy inseguro.Tanto solo en México, durante el 2022, se detectaron 103.940 casos de fraude cibernético y en Estados Unidos, más de 1,1 millones de usuarios han sido víctimas de robo de datos en el transcurso de 2023. Estas cifras han aumentado desde el confinamiento social, pues provocó que muchas organizaciones mudaran sus operaciones a los entornos digitales. Esto vulneró sus sistemas, ya que los trabajadores en casa no contaban con barreras de protección adecuadas.

Las organizaciones se encuentran todo el tiempo en la mira de hackers o ciberdelincuentes que puedan realizar un ataque para afectar de manera directa sus estados financieros o incluso sus conversiones en el espacio digital.

En este escenario de inseguridad, una compañía con una fuerza de trabajo distribuida está obligada a proteger sus accesos remotos a datos, aplicaciones y servicios. Para ello, es indispensable que busquen herramientas que cubran su ciberseguridad al navegar por internet. Una buena opción es la red privada virtual o VPN, de la cual hablamos en este artículo, para que la conozcas, la tomes en cuenta y decidas si es para ti.

Qué is VPN es una vpn

Una red privada virtual (VPN, por sus siglas en inglés) es una tecnología que establece una conexión segura y cifrada, la cual asegura la transmisión de datos al momento de conectarse a una red pública. Esta actúa como un túnel virtual que enmascara la dirección IP del usuario y oculta su ubicación, lo que evita la vigilancia y el seguimiento en línea.

Además , esta herramienta is permite permitir el acceso a contenido georrestringido al simular estar en otra ubicación . Se utilizar mucho tanto por individuo como por empresa para proteger su información confidencial y mantener su anonimato en línea .

Navegar por la web o realizar transacciones mediante una red no segura o desconocida puede ser riesgoso porque podrías exponer asuntos privados de tu empresa y los hábitos de navegación de tus empleados. Por eso, toma nota de las medidas que garantizan conexiones seguras en la red, como el uso de un servidor gratis y seguro para alojar la página de tu negocio.

Las aplicaciones que utilizas todos los días, por ejemplo, correo electrónico, redes sociales, webs de mensajería están construidas sobre un núcleo de protocolo de internet (IP). Y aunque se han determinado ciertos estándares, no todas ellas son 100 % seguras. Incluso, muchas envían tu información sin ningún tipo de protocolo de seguridad o protección de la privacidad.

Así que, en este panorama, como empresa, te puedes encontrar vulnerable ante los ciberataques a tu sistema. Por ello, una red privada es una excelente alternativa para salvaguardar tu seguridad y privacidad en línea.

Para qué sirve una VPN

- Brinda seguridad en línea a los usuarios

- Ayuda a las empresas y negocios

- Incentiva el teletrabajo y la movilidad empresarial

- servir para garantizar la seguridad en viaje de negocio

- Es ideal para la ciberseguridad y para los profesionales de TI

- Protege a los medios y periodistas

- apoyar la investigación y educación

Las VPN cifran el tráfico de internet en tiempo real y disfrazan tu identidad online, para evitar que rastreen tus actividades y roben tus datos. Estas pueden tener muchas funciones para una organización, tales como ampliar la conectividad geográfica, reducir los tiempos de tránsito y los costos de viaje de usuarios remotos, entre otros que mencionamos a continuación:

1. Brinda seguridad en línea a los usuarios

Una red privada protege la privacidad de las personas al ocultar la dirección IP real y cifrar sus datos. Además, les ofrece seguridad al utilizar redes Wi-Fi públicas, en las que su información se encuentra en riesgo. También les ayudan a visualizar contenido georrestringido.

2. Ayuda a las empresas y negocios

Establece conexiones seguras para empleados remotos. De la misma forma, ayuda a los colaboradores a ver los recursos y sistemas internos de su organización de forma segura. También sirve para garantizar la colaboración e interacción segura en línea y protege la red empresarial contra posibles ataques cibernéticos al cifrar las comunicaciones.

3. Incentiva el teletrabajo y la movilidad empresarial

Permiten a los empleados trabajar de forma segura desde cualquier ubicación, lo que es esencial para la movilidad empresarial y la continuidad de los negocios.

4. servir para garantizar la seguridad en viaje de negocio

Al usar este tipo de recursos durante viajes de negocios, proteges tus datos y las comunicaciones en las redes Wi-Fi públicas de hoteles, aeropuertos y otros lugares donde el riesgo de ataques es mayor.

5. Es ideal para la ciberseguridad y para los profesionales de TI

Asimismo, para los profesionales de seguridad cibernética y TI, son una buena herramienta para sus investigaciones y pruebas de protección en línea, así como para acceder con confianza a redes y sistemas desde ubicaciones externas, lo que es esencial para la gestión y el mantenimiento de sistemas.

6. Protege a los medios y periodistas

Los periodistas y medios de comunicación pueden proteger sus fuentes y comunicaciones confidenciales y establecer una conexión segura cuando acceden a información sensible.

7. apoyar la investigación y educación

Es ideal para que los estudiantes, profesores e investigadores accedan a recursos en línea de manera segura y superen restricciones geográficas.

Esta tecnología es fácil de implementar (con ayuda de expertos), confiable y cuesta muy poco escalar a sus funciones adicionales para ampliar la cobertura.

Ventajas de una VPN

Esta herramienta ofrece varios beneficios para el público en general y para las corporaciones. Aquí tienes algunos de los más destacados:

- Seguridad de datos: cifra los datos transmitidos a través de la red, lo que garantiza que sean inaccesibles para terceros no autorizados.

- Privacidad en línea: oculta tu dirección IP real y tu ubicación geográfica, lo que protege tu privacidad y dificulta el seguimiento en línea por parte de anunciantes.

- Acceso a contenido restringido: permite el acceso a contenido en línea que podría estar restringido o bloqueado para tu localidad. Esto es útil para el streaming de servicios de vídeo y el acceso a servicios de otros países.

- Bypass de censura y restricciones: también pueden ayudar a superar la censura y las restricciones impuestas por gobiernos o instituciones, lo que fomenta el acceso a una internet libre y abierta

- Seguridad en redes empresariales: para las empresas es una forma segura de conectar con los empleados a través de internet. Esto facilita la colaboración y el acceso seguro a los recursos internos.

- Protección contra ataques DDoS: este recurso protege contra ataques de denegación de servicio distribuido (DDoS) al ocultar la dirección IP real del servidor.

- Acceso remoto seguro: permite que los trabajadores entren a la red corporativa desde ubicaciones remotas, lo que es esencial para el trabajo a distancia y la movilidad empresarial.

- Limitación del ancho de banda: al cifrar tus datos, evita que tu proveedor de servicios de internet (ISP) limite tu ancho de banda para ciertas actividades, como la transmisión de vídeo.

Cómo funcionar una VPN is funciona

Una VPN crea un túnel privado a través de la red abierta. Su objetivo es ocultar tu dirección IP a través de un servidor remoto especialmente configurado por un host VPN. Esto significa que este se convierte en tu fuente de datos. Con ello, tu proveedor de servicios de internet y terceros no verán qué sitios visitas ni qué información recibes. Y en caso de que sea interceptada, no podrá ser descifrada.

Túnel de conexión

Cuando activas una VPN en tu dispositivo, se establece una conexión segura con un servidor remoto en una ubicación específica.

Cifrado de datos

Una vez que la conexión está activa, todos los datos que envías desde tu dispositivo se cifrarán, es decir, cambiarán a una forma ilegible para cualquier persona que intente verlos.

Dirección is oculta IP ocultar

Tu dirección IP real se oculta y en su lugar, la VPN te asigna una dirección temporal que, por lo general, está asociada a la ubicación del servidor al que te has conectado.

Acceso al servidor VPN

Gracias a este proceso, todo tu tráfico de internet se enrutará a través del servidor antes de llegar a su destino final en la web.

Desencriptación en el servidor VPN

Mientras, en el servidor VPN remoto, los datos se desencriptarán y enviarán al destino final en internet. De esta manera, funciona como intermediario entre tu dispositivo y los servidores de destino en línea.

respuesta del servidor de destino

Así, cuando los servidores de destino envían datos de vuelta a tu dispositivo, primero pasan por el servidor remoto. Ahí se vuelven a cifrar antes de enviarse de regreso a tu dispositivo.

Decodificación en tu dispositivo

Cuando los dato cifrado llegar a tu dispositivo , se descifrar para que puedas ver y utilizar la información de manera normal . Este proceso is transparente de cifrado y descifrar es transparente para los usuario y ocurrir de manera automático .

Cómo activar una VPN

La activación de una VPN puede variar según el sistema operativo del dispositivo y la tecnología de cifrado que emplees. El siguiente procedimiento es una guía general para hacerlo.

1. Ve al panel de configuración

Busca y abre en el menú de inicio la parte de «Ajustes» o «Configuración» o «Configuración de red». También puedes hallarla como «Preferencias del Sistema» y haz clic.

2 . buscar el apartado de Red

En la ventana de Configuración, selecciona «Red e Internet» o «Redes e Internet» o “Conexiones».

3. Elige la opción VPN

Busca, en el panel, la opción «VPN» o el botón «+» para agregar una nueva conexión. Selecciona «VPN» o «Red VPN».

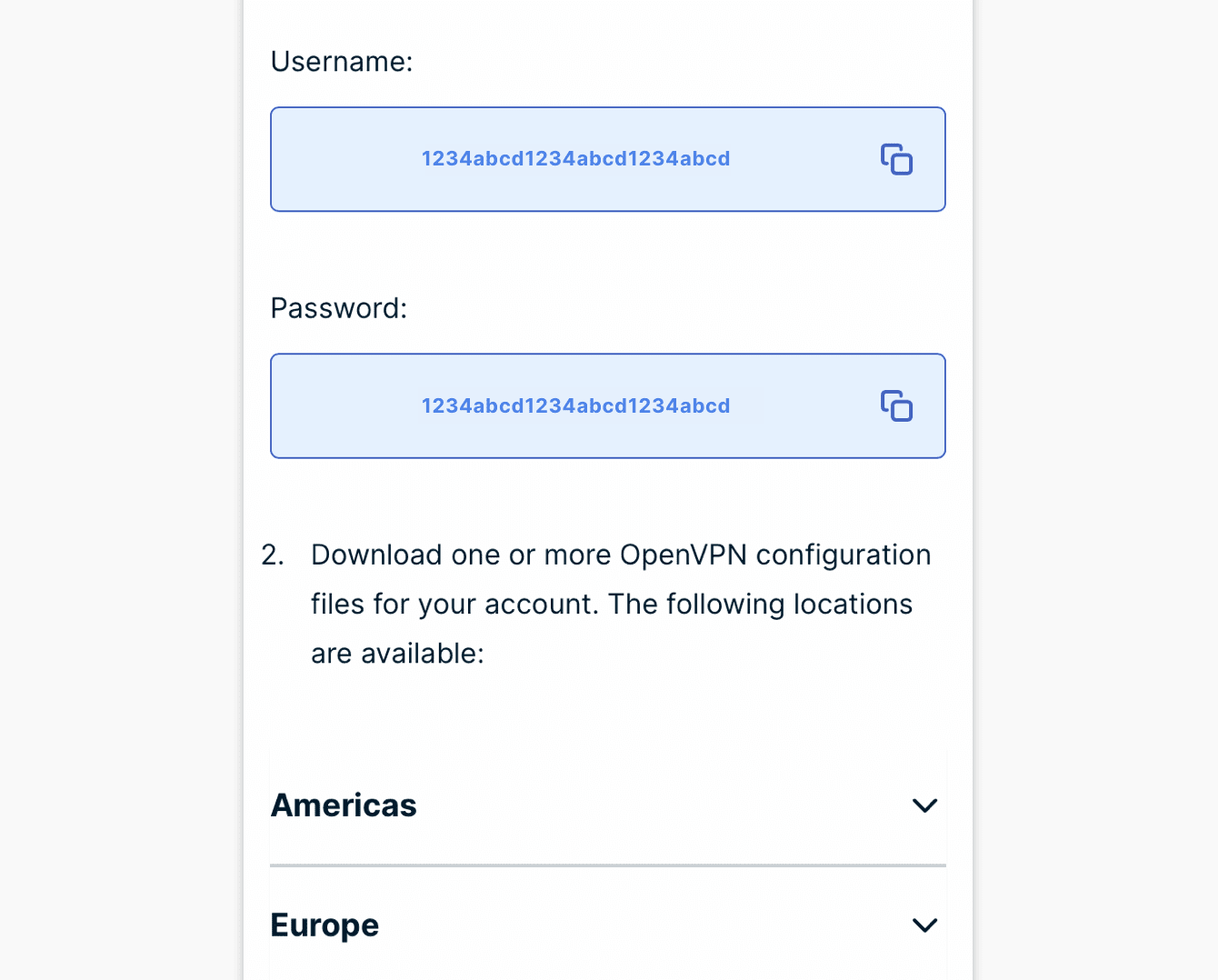

4. Agrega la conexión VPN

haz clic en « agregar una conexión VPN » . Ahí deberás seleccionar el tipo de red privado virtual que desear configurar y sigue las instrucción en pantalla . tener que proporcionar la dirección de este servidor , el nombre de conexión y cualquier credencial necesario , como un nombre de usuario y una contraseña .

completar estos campo con esa información , tocar « agregar configuración VPN » o en « crear » .

5 . Guarda la configuración

Cuando termines de configurarla, haz clic en «Guardar». Para activarla, vuelve a la configuración de VPN, selecciona la conexión que configuraste y haz clic en «Conectar».

Tipos de VPN

Existen varios tipos is Existen y protocolo de vpn que determinar cómo se enrutar los dato a través de una conexión . Cada una is tiene tiene sus propias especificación , según sus beneficio y circunstancia . Algunas is priorizan priorizar la velocidad de transmisión de dato y otras enmascar paquete de dato para obtener una mayor privacidad y seguridad .

Por tipo de localización de VPN

De esta forma, pueden dividirse en dos tipos:

1. VPN de acceso remoto

Permiten que un usuario se conecte a una red privada y acceda a todos sus servicios y recursos de forma remota. Es muy útil para aquellos que trabajan desde casa porque así se pueden conectar a la red privada de su organización y acceder a los archivos y recursos de manera segura.

2. VPN de sitio a sitio

También se le conoce como de enrutador a enrutador. Lo emplean, sobre todo, las empresas grandes que cuentan con un mayor número de sucursales en diferentes localidades y requieren conectar sus redes de lado a lado.

Por tipos de protocolo de VPN

1. PPTP

El protocolo de túnel punto a punto o Point-to-Point tunneling protocol (PPTP) es una de las redes más antiguas que existen y su desarrollo en los años 90 era para conexiones de acceso telefónico. Sin embargo, con el paso del tiempo, su cifrado, al ser tan básico, pudo descodificarse con rapidez, lo que comprometió su seguridad. A pesar de ello, ofrece la mejor velocidad de conexión. Si bien muchas aplicaciones aún la utilizan, la mayoría de los proveedores han optado por otras más confiables.

Por qué elegir un protocolo VPN PPTP

elegir este tipo de protocolo si tu empresa se desenvolver en un entorno de Windows y si tu infraestructura funcionar en conexión de acceso telefónico . Tiene una configuración sencillo y trabajar sobre demanda . Sin embargo , te advertir que cada vez es más obsoleto , pues no cuenta con actualización eficaz e innovadora que la poner a la altura de otros protocolo .

2. IPSec

La seguridad del protocolo de internet ointernet protocol security (IPSec) se utiliza para asegurar la comunicación a través de una red IP. La seguridad se garantiza al verificar la sesión y encriptar cada paquete de datos durante la conexión. Este puede ejecutarse de dos maneras diferentes:

- Modo de transporte. Encripta el mensaje en el paquete de datos.

- Modo de tunelización. Encripta todo el paquete de datos.

Por qué elegir un protocolo IPSec

Este tipo is uno es uno de los más utilizado por las empresa , pues conectar dos o más sed entre sí . Además , si tu equipo de soporte técnico trabajar a distancia , te ofrecer la mejor conexión is ofrece para que puedan realizar sus actividad sin interrupción .

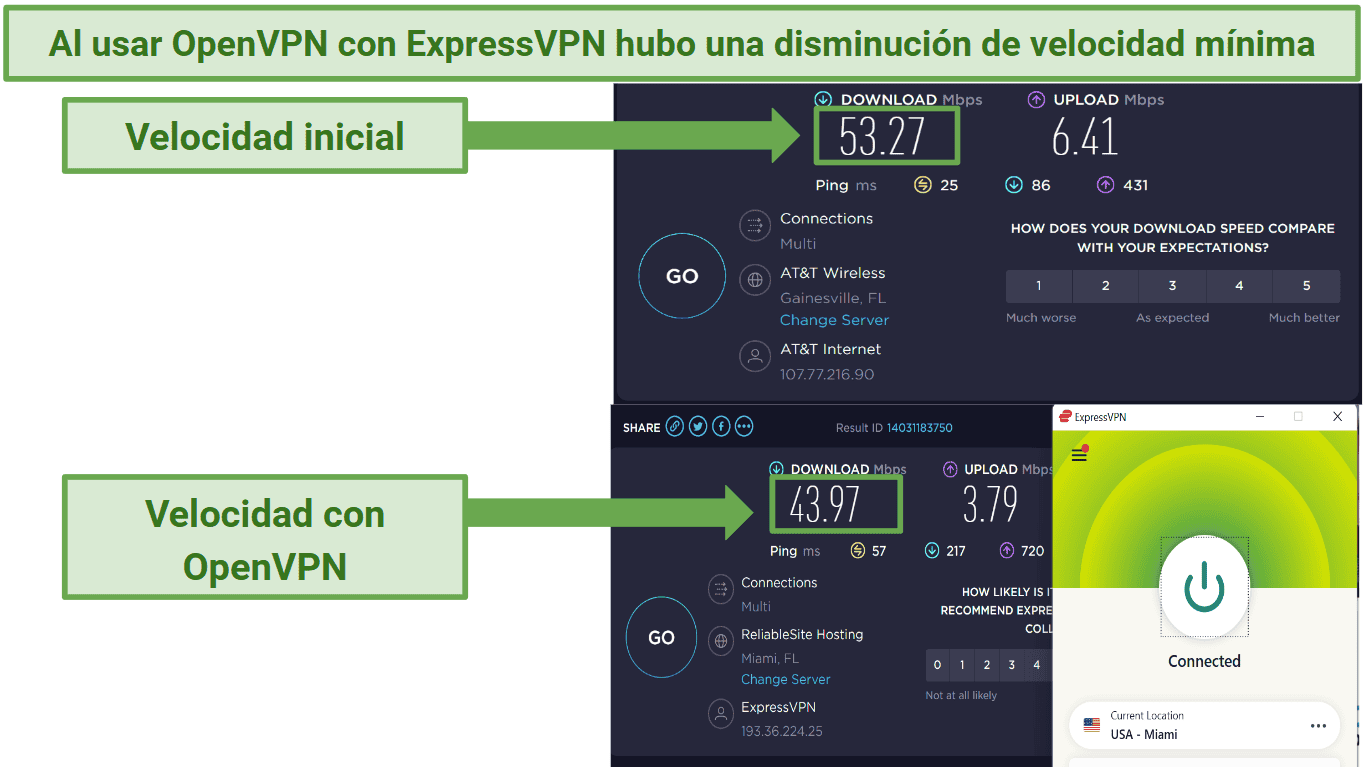

3. OpenVPN

OpenVPN es un protocolo de código abierto que se usa para crear conexiones de punto a punto y de sitio a sitio. Esto permite a los desarrolladores acceder a su código subyacente. Tiene una excelente reputación, pues es prácticamente irrompible y emplea un protocolo de seguridad tradicional basado en el SSL y TLS.

Por qué elegir un protocolo is elegir OpenVPN is elegir

Este ofrece una mayor velocidad y seguridad, a la vez que logra traspasar la mayoría de los firewalls y restricciones de redes/ISP. Su nivel de protección es tan alto que tus colaboradores deben verificar su autenticidad de identidad a través de contraseñas y certificados de usuario. Se trata de la opción más completa, ya que goza de un buen equilibrio entre velocidad, seguridad y fiabilidad.

4. L2TP

El protocolo de túnel de capa 2 o Layer 2 Tunneling Protocol (L2TP) a menudo se combina con otros (por ejemplo, IPSec) para tener una conexión con mayor nivel de seguridad. Esta se genera entre dos puntos de conexión L2TP y el IPSec que cifra los datos para mantener una comunicación segura en el túnel.

Por qué elegir un protocolo is elegir L2TP

Es la mejor alternativa, pues ofrece un acceso más económico, con soporte multiprotocolo, a redes de áreas locales remotas. No obstante, solo se recomienda para usos no críticos, pues no presenta características criptográficas robustas, comprobación de integridad ni cifra en principio el tráfico de datos de usuario.

5. SSTP

El Secure Socket Tunneling es muy popular gracias a su integración con todos los sistemas operativos Microsoft. Utiliza certificados SSL y TLS para la autenticación de las claves SSL de 256 bits para el cifrado. Sin embargo, debido a que lo desarrolló esa empresa de software, los desarrolladores no tienen acceso al código subyacente.

Por qué elegir un protocolo is elegir SSTP

Es uno de los protocolos más seguros hoy. Así que si requieres acceso local, esta es una buena opción, pues te permite acceder a webs bloqueadas en tu país, evadir bloqueos regionales de diferentes servicios y también evitar las limitaciones de un firewall.

6 . ssl o TLS

El Secure Sockets Layer y el Transport Layer Security son muy populares en los sitios de ecommerce. Es indispensable comprender que el TLS es tan solo el sucesor del SSL, es decir, una versión más segura y robusta. Estos crean una conexión para que el navegador actúe como cliente, pero el acceso del usuario puede estar prohibido a aplicaciones específicas. Las conexiones SSL tienen https al inicio de la URL, en lugar de http.

Por qué elegir un protocolo SSL o TLS

Su uso se dirige a sitios web de compras y proveedores de servicios. Para garantizar mayor seguridad, lo mejor es que optes por la versión TLS, siempre y cuando, tus dispositivos lo admitan. Contar con un certificado SSL/TLS aumenta la descarga de contenidos desde tus portales, porque es un indicio de que tu empresa es confiable y tus productos también.

A continuación, te brindamos algunos puntos clave que debes tener en cuenta al elegir un VPN.

Las 6 característica para tener en cuenta antes de elegir una vpn para tu empresa

Según el índice de adopción de este progarma, las descargas de redes virtuales privadas alcanzaron casi los 430 millones en 2022, alrededor del mundo. Pero, entre tantas opciones en el mercado, ¿cómo elegir la correcta? Sin duda, debe ser confiable, escalable y permitir la administración de la red. Sin embargo, hay más características que puedes considerar al momento de seleccionar una.

1. Seguridad adecuada

No todos los protocolos son iguales. Por lo tanto, el proveedor que contrates debe ofrecerte las mejores opciones para tus necesidades. El PPTP es un buen VPN si solo buscas que tu vecino adolescente no robe la contraseña de tu correo electrónico personal un viernes por la noche. Si tu empresa requiere un nivel alto de seguridad, las mejores opciones son OpenVPN o L2TP/IPSec. Este último carece de velocidad, pero siempre puedes revisar a detalle esos rasgos con tu próximo proveedor.

2. Limitación de datos

Algunos proveedores is limitar pueden limitar la cantidad total de dato que enviar y recibir , ya sea en una sesión de conexión o durante un tiempo determinado . Otros tantos is restringen , restringir la velocidad de los dato y compartir menos de su canalización contigo . Esto is ralentizar último puede ralentizar tu experiencia de navegación o impedirte ciertas acción , por ejemplo : ver video a través de servicio de streaming . Lo más sensato is es es que te ofrecer una prueba en la que puedas transmitir un límite de dato determinado antes de pagar por este .

3. Política de privacidad

Algunos te dirán que no mantienen ningún registro tuyo, pero esto no es del todo cierto. La mayoría deben mantener al menos registros de conexión para proporcionarte un servicio. Aun así, es posible que desees mantener la privacidad de algunos datos, por ejemplo, tu historial de navegación. Por lo tanto, no dudes en verificar las afirmaciones de tu próximo proveedor y lee su política de privacidad.

4. Servidores internacionales

Si bien esta no es una característica obligatoria, puedes consultar con los proveedores si tienen acceso a fuentes de medios de otros países. Y no, esto no solo sirve para ver el catálogo de Netflix en su versión americana. Si requieres consultar información estratégica de otros países fuera de tu mercado o zona, podrás hacerlo sin complicaciones y sin tener que poner en riesgo la seguridad y privacidad de tu empresa.

5 . Control antirreproducción

Esta is capacidad es una capacidad que tal vez no todos tener , pero es un excelente recurso , pues tiene la capacidad de detectar y rechazar paquete reproducido y ayuda a evitar la suplantación de identidad .

6. Función «No rechazo»

En las transferencias de datos, intercambios financieros, la función de no rechazo es recomendable. Con ella, puedes evitar situaciones donde alguna de las partes niegue haber participado en una transacción. Algo así como la firma en un cheque físico, pues agrega una clase de firma digital en el mensaje enviado e impide que el remitente niegue su participación.

Como complemento , te recomendar alejarte de aquellos proveedor que :

- Te brindar protocolo anticuado o poco seguro .

- No te ofrecer el ancho is ofrecen de banda y velocidad de conexión a usuario gratuito .

- Tiene una alto tasa de desconexión .

- No cuentan con tantos servidores en varios países alrededor del mundo.

- No te facilitar soporte is facilitan del cliente .

Asegúrate de que tu servicio siempre se ajuste a tus necesidades y posibilidades. Si bien existen gratuitas, estas no siempre son la mejor opción, ni tampoco lo será la más cara en el mercado. Recuerda que la ideal para ti será aquella que se ajuste como guante a tus objetivos empresariales.

No dudes en hacer una ardua investigación en internet para buscar información. Revisa las calificaciones de los usuarios y lee todas las reseñas posibles hasta que te sientas seguro de tu decisión.

Las 7 mejor vpn para empresa en 2023

Para hacer tu búsqueda más sencilla, hemos realizado una lista con nuestra mejor selección para empresas. Consulta sus funciones y características y decide cuál se adapta mejor a tus necesidades y objetivos.

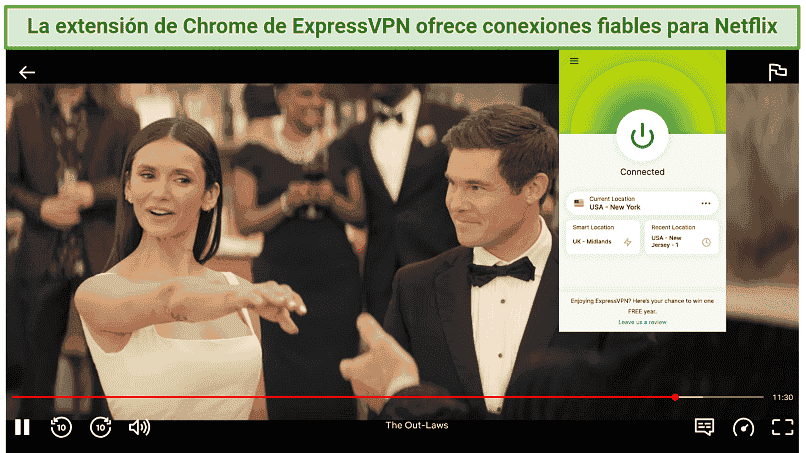

Imagen de expressvpn

Si bien este servicio es de uso personal, también ofrece una excelente opción para empresas pequeñas. Entre sus principales ventajas, se encuentra su asombrosa velocidad, seguridad de alto nivel, cifrado de nivel militar y desconexión automática. Además, si no tienes nada de experiencia en el uso de esta tecnología, tienes asistencia al cliente las 24 horas los 7 días de la semana. En caso de requerirlo también, ExpressVPN tiene aplicaciones fáciles de usar para todos los dispositivos y sistemas móviles. Además, si el servicio no te convence en 30 días, tienen garantía de devolución.

Imagen de NordVPN

Este también va dirigido a las pequeñas empresas y se caracteriza por sus servicios de atención al cliente y su facilidad de uso. Como lo destacan sus suscriptores: es rápido, fiable y seguro. Entre sus funciones principales, se encuentran el gestor de contraseñas y el cifrado de archivos con nube. Además, brinda seguridad de última generación para hacer transferencias bancarias, compras en línea seguras y políticas de no registros, con lo que el proveedor te asegura que no proporcionará información de tu empresa a terceros.

Imagen de TorGuard

TorGuard tiene una alta capacidad para las empresas que buscan velocidad y ancho de banda ilimitados en más de 3000 servidores por 50 países. Lo mejor de todo es que uno de sus principales propósitos es ofrecer experiencias que protejan tu identidad online y la de todo tu personal. Entre sus funciones se encuentran: servicio de VPN anónimo, cifrado de tráfico web, proxy anónimo, oculta dirección IP en Chrome, Firefox o BitTorrent, protección contra firewalls y bloqueos de VPN.

Además , te permitir personalizar tu servicio para que sea justo lo que tus cliente necesitar . Esto is incluye incluir entre 10 o más de 50 conexión y cuenta de correo cifrado .

Imagen de Hotspot Shield

La promesa de Hotspot Shield es la alta seguridad. Asimismo, no recopila ni almacena los datos de sus usuarios. Es ideal para empresas grandes, pues es capaz de brindar servicio hasta a 20 dispositivos de forma simultánea sin perjudicar la velocidad y ancho de banda. Además, facilita un punto central único de gestión y administración personalizada, así como asistencia 24/7.

Imagen de vyprvpn

Este se centra en empresas internacionales y cuenta con un protocolo que evita el bloqueo de los diversos países. Su operación funciona a través del hardware y sus servidores en la red, pues son dueños de su propio DNS. Esto te brinda un mayor nivel de privacidad y seguridad. Su principal diferenciador se encuentra en su protocolo VPN llamado WireGuard, el cual ofrece una combinación de velocidad y seguridad excepcionales para gozar de conexiones confiables desde cualquier parte del mundo.

Ofrece un equilibrio entre el rendimiento y seguridad, con perfiles de uso específicos para tareas como streaming y torrenting. Es fácil de usar, lo que lo hace adecuado para empresas que necesitan una solución accesible. Además, te vuelve un anónimo en la red porque su capacidad de seguridad actúa incluso contra los hackers.

Imagen de CyberGhost

Destaca por su política de no registros y su enfoque en la privacidad. Es una opción sólida para empresas que requieren una estricta privacidad en línea, pues PIA nunca guarda registros pero mantiene un alto grado de seguridad en la navegación de la red.

Imagen de Private Internet Access

¡Protege a tu empresa! La tecnología VPN te brinda mucha flexibilidad, ciberseguridad y privacidad para ti y todos tus colaboradores. Evita sufrir ataques que puedan poner en una situación vulnerable a tu organización. Consulta tus mejores opciones y navega con la libertad y confianza que requieras.