Keine Ergebnisse gefunden

Wir konnten mit diesem Begriff nichts finden. Bitte versuche, nach etwas anderem zu suchen.

Auswahl des besten VPN-Protokolls in 2024

2024-11-13 Oftmals als Tunnel-Protokolle bezeichnet, sind VPN-Protokolle Regeln, die das einwandfreie, sichere und zuverlässige Funktionieren des VPNs gewährleis

Oftmals als Tunnel-Protokolle bezeichnet, sind VPN-Protokolle Regeln, die das einwandfreie, sichere und zuverlässige Funktionieren des VPNs gewährleisten. Die Auswahl an solchen VPN-Protokollen ist groß – hier bieten wir dir einen kurzen Anbietervergleich.

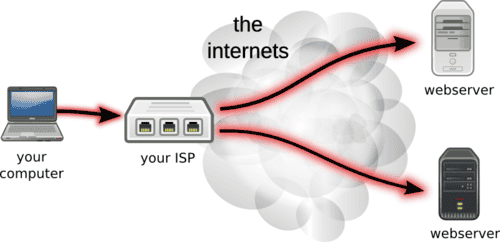

Was ist ein VPN-Protokoll?

Ein VPN-Protokoll besteht aus einer Reihe an Anweisungen, die festlegen, wie Daten und Traffic verschlüsselt und zwischen deinem Computer und dem VPN-Server übermittelt werden. Die auf deinem Gerät installierte VPN-Software greift zur Aufrechterhaltung einer sicheren Verbindung zum VPN-Server auf entsprechende Protokolle zurück.

VPN-Protokollvergleich

Hier eine kurze Vergleichstabelle, bedenke jedoch, dass die Stabilität eines Protokolls (sprich, verursacht keine Verbindungsprobleme) auch von der Serverkonfiguration des VPN-Anbieters abhängt.

|

VPN-Protokoll |

Sicherheit |

Geschwindigkeit |

Algorithmus eines sicheren VPN |

Setup |

Geeignet für |

|---|---|---|---|---|---|

|

OpenVPNTCP |

sicher (bekannten Schwachstellen) |

schnell |

AES-256-GCM |

Problemlos VPN , kompliziert eigenständiges System |

Router-Funktionalität , alltägliche Nutzung verschiedenen Bereichen |

|

OpenVPNUDP |

sicher (bekannten Schwachstellen) |

schnell |

AES-256-GCM |

Problemlos VPN , kompliziert eigenständiges System |

Router-Funktionalität , alltägliche Nutzung verschiedenen Bereichen |

|

IKEv2/IPSec |

sicher (bekannten Schwachstellen) |

schnell |

AES-256-GCM |

Problemlos VPN , kompliziert eigenständiges System |

Verbindungen über kurze Entfernungen, mobile Netzwerke und alltägliche Nutzung |

|

L2TP / IPsec |

Sicheres |

Schnell |

AES-256-GCM |

Einfach Windows |

erhöhte Privatsphäre Browsen geeignet |

|

WireGuard |

sicher (bekannten Schwachstellen) |

schnell |

ChaCha20 |

Einfach |

Alltägliche Nutzung |

|

PPTP |

Nicht sicher |

schnell |

MPEE 128 Bit |

Sehr einfach |

Veraltet aufgrund bekannter Schwachstellen verwendet |

|

SSTP |

Durchschnittlich |

Durchschnittlich |

AES-256-GCM |

Einfach Windows |

Anschluss von Windows-Geräten |

|

SoftEther |

sicher (bekannten Schwachstellen) |

schnell |

AES-256-GCM |

Client-Setup |

Alltägliche Nutzung |

VPN-Protokoll-Vergleichstabelle

Definieren wir einige der Kategorien, die nicht so eindeutig sind:

Sicherheit – die Ergebnisse eines jeden Protokolls setzen sich aus verschiedenen Kriterien, wie Verschlüsselungsstärke, Datenintegrität (Schutz der Daten vor Missbrauch während der Übertragung) oder Anfälligkeit für bekannte Angriffe zusammen.

Geschwindigkeit – VPN-Protokollgeschwindigkeit wurde unter Berücksichtigung dessen gemessen, was in die Datenübertragung einfließt und wie es sich auf die Geschwindigkeit auswirkt (Verschlüsselung, Latenz, Bandbreite, Kompression, etc.).

So verlangsamt eine stärkere Verschlüsselung (z. B. AES-256) die Verbindungsgeschwindigkeit meist in höherem Maße als leichte Verschlüsselung (z. B. AES-128 in PPTP). OpenVPNsetzt auf Kompression, die wiederum die Datenübertragungsgeschwindigkeit beeinflusst.

Setup – manche VPN-Protokolle lassen sich leicht einrichten, da hierfür lediglich eine VPN-App benötigt wird, andere werden hingegen manuell ohne App eingerichtet und erfordern zusätzliche Kenntnisse (wie OpenVPN). Ergebnisse basierten Grad Einrichtungskomplexität jeweiligen VPN-Protokolls .

Ein umfassender Überblick über VPN-Sicherheitsprotokolle

Beim genaueren Blick auf die Funktionsweise von VPN-Protokollen ist es wichtig festzuhalten, dass ein VPN-Protokoll „weniger bedeutende“ Protokolle zur Schaffung eines sicheren, privaten Kommunikationskanals kombiniert. Jedem „weniger bedeutenden“ Protokoll kommt eine bestimmte Aufgabe zu, wie Datenverschlüsselung, Verbindungseinrichtung oder Gewährleistung der Datenintegrität.

Wir haben für jedes der hier gelisteten branchenüblichen VPN-Protokolle eine Tabelle mit Vor- und Nachteilen erstellt, schauen wir uns jedes einzelne nun also etwas genauer an:

OpenVPN

|

Vorteile |

Nachteile |

|---|---|

|

Keine bekannten Schwachstellen |

Eventuell langsamer aufgrund des umfangreichen Codes |

|

Bestmögliche Verschlüsselung und Authentifizierung |

Software-Setup kann eine Herausforderung sein |

|

Open-Source |

OpenVPN ist ein Open-Source-VPN-System, sowohl Software Protokoll VPN-Dienste angeboten . Verschlüsselungs- Verifizierungsverfahren basierenauf den TLS (Transport Layer Security)-Methoden.

Es wird meist in Kombination mit dem als sehr sicher geltenden AES-256-GCM-Verschlüsselungsalgorithmus verwendet. Der Open-Source-Aspekt dieses Protokolls ermöglicht es Fachleuten weltweit, auf Sicherheitslücken und andere Schwachstellen zu prüfen.

OpenVPNerfordert Fachkenntnisse Einrichtung , Nutzung Dienstes Surfshark Problem darstellt— alles wird für dich bereits vorher erledigt.

OpenVPNTCP vs. UDP: und was bedeuten sie?

Sowohl TCP als auch UPD sind unterschiedliche Transport Layer-Protokolle, mit denen OpenVPNeine VPN-Verbindung herstellt.

TCP ( Transmission Control Protocol ) – Daten Sequenzen versendet , Datenpaket Identifizierer zugeordnet . Paket verloren falscher Reihenfolge versendet , Empfänger aufmerksam fordert erneutes Versenden Datenpakets . Grund gilt TCP stabilere Protokolle .

UDP (User Datagram Protocol) – die Daten werden als Datenstrom übermittelt, und den Paketen wird kein Identifizierer zugeordnet. Die Pakete werden lediglich geprüft, wenn sie ihren Zielort unbeschädigt erreichen. UPD enthält praktisch keine Fehlerbehebung und verloren gegangenen Paketen wird nicht nachgegangen. Daher ist es schneller und wird von mehr Nutzern verwendet, allerdings kommt es häufiger zu Verbindungsproblemen.

Wir empfehlen beide auszuprobieren und sich für das Protokoll zu entscheiden, das reibungsloser funktioniert.

IKEv2/IPSec

|

Vorteile |

Nachteile |

|---|---|

|

schnell |

Geschwindigkeit kann in Abhängigkeit der Distanz zwischen deinem Gerät und dem Server variieren |

|

Stabile Verbindung |

|

|

Funktioniert einwandfrei in Verbindung mit mobilen Netzwerken |

Internet Key Exchange version 2 (IKEv2) ist das Authentifizierungsprotokoll, das zusammen mit dem IPSec (Internet Protocol Security) VPN-Protokoll verwendet .Da IPSec im Hintergrund auf dem Systemkern ausgeführt wird, ermöglicht es sehr hohe IKEv2-Geschwindigkeiten.

IKEv2 ist heutzutage auf den meisten Betriebssystemen implementiert, somit kannst du es problemlos anstelle des langsameren OpenVPNverwenden.

L2TP / IPsec

|

Vorteile |

Nachteile |

|---|---|

|

Relativ sicher |

Veraltet |

|

L2TP verschlüsselt nicht selbst |

|

|

L2TP bietet keine Authentifizierung |

|

|

Langsam |

Layer 2 Tunneling Protocol (L2TP) ist ein Tunneling-Protokoll, welches nicht automatisch für Sicherheit sorgt IPSec-Verschlüsselung zurückgreift . L2TP verschlüsselt Daten zweifach, was sich negativ auf die Verbindungsgeschwindigkeit auswirkt.

WireGuard

|

Vorteile |

Nachteile |

|---|---|

|

Sicheres |

Anfällig DPI ( Deep Packet Inspection ) , Verschleierungsfunktion bietet |

|

Lediglich 4.000 Zeilen Code |

|

|

Open-Source |

|

|

Hervorragende Geschwindigkeit |

|

|

Verbindungslos |

|

|

Einfach einzurichten |

WireGuard ist IKEv2 und OpenVPNin puncto Verbindungsgeschwindigkeit überlegen, nutzt jedoch lediglich 4.000 Programmzeilen (OpenVPNnutzt im Vergleich ca. 70.000). datenintensiver Code ermöglicht einfache Audits sorgt theoretisch erhöhte Stabilität .

OpenVPNkann zwar auf jahrelange Erfahrung und Tests zurückblicken, WireGuard bietet jedoch optimale Sicherheit und höchste Verschlüsselungsstandards mit einer unübertroffenen Geschwindigkeit, die auf seine Einfachheit zurückzuführen ist. Implementiert auf gängigen Plattformen Linux , macOS , Windows , Android , etc.

*WireGuard ist ein eingetragenes Warenzeichen von Jason A. Donenfeld.

PPTP

|

Vorteile |

Nachteile |

|---|---|

|

Einfache Einrichtung |

Weniger sicher als andere Alternativen |

|

Schnell |

Wird bekanntermaßen missbraucht |

|

Extrem veraltet |

|

|

Wird leicht durch Firewalls blockiert |

Point-to-Point Tunneling Protocol (PPTP) ist ein veraltetes Tunneling-Protokoll, das von keinem VPN-Dienst jemals genutzt werden sollte. Es unterstützt ausschließlich 128-Bit-Verschlüsselungscode und ist anfällig für Angriffe wie:

SSTP

|

Vorteile |

Nachteile |

|---|---|

|

Umgeht Firewalls Probleme |

Code wurde niemals überprüft |

|

Kann Industriestandard-Verschlüsselung verwenden |

Mit Ausnahme von Windows nur bedingt mit Betriebssystemen kompatibel |

|

Die Verbindungen sind auch dann stabil, wenn die Netzwerkverbindung instabil/unzuverlässig ist |

Code beruht nicht auf Open-Source-Basis – VPN-Entwickler haben keine Experimentiermöglichkeiten |

|

Problemlose Einrichtung auf Windows-Betriebssystem |

Secure Socket Tunneling Protocol ( SSTP )Tunneling-Protokoll zum Versenden von PPP (Point-to-Point Protocol)-Traffic. SSTP kann über Port 443 ausgeführt werden und Firewalls meist problemlos umgehen.

SSTP hat auch Nachteile: so weist es Kompatibilitätsprobleme mit Betriebssystemen außer Windows und Linux auf, und sein Code ist bislang ungeprüft, was zu Spekulationen über Sicherheitsrisiken führen könnte.

SoftEther

|

Vorteile |

Nachteile |

|---|---|

|

Schnell, stabil und sicher |

Relativ neu – konnte noch nicht ausgiebig getestet werden |

|

Umfasst im Vergleich zu Protokollen wie OpenVPNzusätzliche Funktionen |

|

|

Open-Source |

SoftEther Multi-Protokoll-VPN-Client- Server-Software Open-Source-Basis . Zusätzlich HTTPS ( Hypertext Transport Protocol ) moderne Funktionen GUI ( Graphical User Interface ) , Management RPC ( Remote Procedure Calls ) integriert .

SoftEtherschnellen Datendurchsatz entwickelt, was es theoretisch schneller als OpenVPNs TCP macht. Da es noch nicht so lange existiert, ist es noch nicht so erprobt wie OpenVPN.

Zudem setzt das SoftEther-Protokoll auf ein Tunneling-Verfahren, dass auf der Secure Socket Layer-Architektur (SSL) basiert. Aus diesem Grund können zwischen SSTP und SoftEther Ähnlichkeiten im Hinblick auf die „Tunnel-Konstruktion“ beobachtet werden.

Was ist mit Shadowsocks?

Leider wird Shadowsocks oft missverstanden und ist kein VPN-Protokoll, sondern ein Tunnel-Proxy, der auf dem SOCKS5-Protokoll basiert. Vielmehr wurde hier ein Open-Source-Projekt realisiert, um die Große Firewall von China zu umgehen. Allerdings lässt sich diese Konfiguration nicht besonders elegant einrichten und ausführen.

Warum die Wahl eines anderen VPN-Protokolls wichtig ist

Möglicherweise reicht es aus, wenn du dich einfach mit einem VPN-Server verbindest. Solange es funktioniert, spielt die Wahl des geeigneten VPN-Protokolls eigentlich keine Rolle, nicht wahr? Die Standardeinstellung ist jedoch nicht immer die beste Option. Das sagen die Experten von NetBlocks dazu:

„Das einem VPN zugrunde liegende Protokoll hat Auswirkungen auf Latenzzeiten, Leistung sowie Zuverlässigkeit des verschlüsselten Tunnels. die Konnektivität auf der ganzen Welt beobachten, sehen wir, dass sich nicht alle Protokolle gleichen, daher sollten sich die Verbraucher mit den verfügbaren Optionen vertraut machen“, so Alp Toker, Gründer und Direktor der unabhängigen InternetüberwachungsorganisationNetBlocks.

Häufige Missverständnisse bei VPN-Protokollen

❌ VPN-Protokolle bestimmen deine Verbindungsgeschwindigkeit: nur teilweise, da es noch viele weitere Faktoren gibt, die deine Verbindungsgeschwindigkeit beeinflussen.

❌ VPN-Protokolle bestimmen Sicherheit Verbindung: das stimmt nur bedingt. Verschlüsselungsalgorithmen spielen beim „Schutz“ die wichtigste Rolle, indem sie deine Daten verschlüsseln.

fragst , VPN-Protokolle wichtig ?

✅ Protokolle unterstützen VPN-Dienste dabei, ihre Netzwerke auf einer bestehenden digitalen Grundlage aufzubauen und zu konfigurieren.

Obwohl Möglichkeit besteht , Protokolle entwickeln nutzen , entsprechendes Know-how wertvolle Ressourcen erfordern .Die meisten VPN-Anbieter verwenden vertrauenswürdige und geprüfte Open-Source-Protokolle, die mit mehreren Betriebssystemen kompatibel sind. Schauen , branchenüblichen Protokolle Vergleich abschneiden .

Welches VPN-Protokoll sollte ich wählen?

WireGuard und IKEv2/IPSec sind die derzeit besten VPN-Protokolle auf dem Markt. OpenVPN folgt knapp dahinter auf Platz drei und liefert ähnliche Ergebnisse, ist jedoch komplizierter in der Anwendung. Zahlreiche Router sind zum Glück OpenVPN-kompatibel und eignen sich zur Einrichtung eines VPNs auf deinem Heimnetzwerk.

Ehrlich gesagt ist „das Beste“ ein dehnbarer Begriff, und es ist unmöglich, ein Protokoll auszuwählen, das in jeder Situation das Beste ist. Deine Entscheidung sollte von deinen individuellen Anforderungen an ein VPN und der geplanten Nutzung abhängen.

Welches VPN-Protokoll ist am sichersten?

Genau Kategorie „ “ „ sicherstes “ VPN-Protokoll . SoftEther, WireGuard, SSTP, IKEv2, und OpenVPNerreichen alle ein vergleichbares Sicherheitsniveau – und Sicherheit wird hier überall groß geschrieben. Alle werden von großen Namen wie Surfshark und NordVPN sowie weiteren wichtigen Unternehmen in der Branche verwendet.

Aber selbst bei sicheren Protokollen kommt es vor allem darauf an, wie ein Anbieter sein VPN-Netzwerk konzipiert und konfiguriert. Du solltest einem kostenlosen VPN besser nicht vertrauen, auch wenn WireGuard darauf ausgeführt wird! Kostenlose VPNs werden häufig mit dem Verkauf von Nutzerdaten in Verbindung gebracht, oder schlimmer noch – sie infizieren Geräte mit Adware.

VPN-Protokoll schnellsten ?

Entgegen der gängigen Meinung haben VPN-Protokolle keinen größeren Einfluss auf die Geschwindigkeit deiner Verbindung. Was wirklich wichtig ist:

- Geschwindigkeit deiner Internetverbindung;

- Gerätekompatibilität -qualität;

- VPN-Serverauslastung und Durchsatz;

- Die Distanz zwischen dir und dem VPN-Server.

Welches VPN-Protokoll ist am stabilsten?

OpenVPNTCP Regel stabilste Protokoll , insbesondere , unzuverlässigen Netzwerken Einsatz . Allerdings geht dies auf Kosten der Geschwindigkeit. TCP benötigt für die Weiterleitung aller Informationen etwas länger als UDP.

Welches VPN-Protokoll eignet sich am besten zum Streamen?

Nerven , Lieblingssendung mittendrin anfängt ruckeln ? genauso . Das kannst du vermeiden, indem du schnelle und stabile VPN-Protokolle wie WireGuard und IKEv2/IPsec verwendest – beide eignen sich hervorragend, um Inhalte sicher und unterbrechungsfrei zu streamen.

Haftungsausschluss: Bitte beachte, dass die Nutzung von Surfshark-Diensten zu illegalen Zwecken strengstens untersagt ist und gegen unsere Nutzungsbedingungen verstößt. Achte darauf, dass jede Nutzung von Surfshark-Diensten für deine individuellen Aktivitäten allen relevanten Gesetzen und Vorschriften entspricht, einschließlich der rechtlichen Bestimmungen anderer Dienstleister und Websites, auf die du mit Surfshark zugreifst.

Welches VPN-Protokoll eignet sich für Gamer am besten?

Beim Spielen von Online-Games hängt deine Leistung nicht nur von deinen Fähigkeiten ab, sondern auch von der verfügbaren Verbindungsgeschwindigkeit.

Falls vorhast , VPN gamen ,wähle WireGuard als primäres VPN-Protokoll, damit du möglichst wenig Geschwindigkeitsverluste erlebst. Es ist die schnellste derzeit verfügbare Option, und damit fürs Gaming die beste Wahl.

Warum WireGuard, OpenVPNund IKEv2 die besten VPN-Protokolle sind

Die meisten Protokolle neben WireGuard, OpenVPNund IKEv2 sind entweder veraltet oder voller Schwachstellen. Es gibt keinen guten Grund, ein anderes VPN-Protokoll als diese drei zu verwenden.

Ehrlich gesagt reicht ein Protokoll für einen guten VPN-Dienst aus, aber aufgrund unterschiedlicher Router-Kompatibilitäten sowie verschiedener Betriebssysteme bieten wir jedoch alle drei an.

Erlebe VPN-Protokolle in Aktion

Jetzt weißt du alles über VPN-Protokolle, was du als Benutzer wissen musst. Für ein möglichst sicheres VPN ist es wichtig, ein Protokoll auszuwählen, das auf deine Bedürfnisse zugeschnitten ist. Zur allgemeinen Nutzung empfehlen wir daher WireGuard oder IKEv2. Willst du hingegen ein VPN auf deinem Router einrichten, solltest du OpenVPNals erste Wahl in Betracht ziehen. Gute Nachrichten: Surfshark bietet alle drei!

Theorie in die Praxis umsetzen

Sicher dir das perfekte VPN-Protokoll

Häufig gestellte Fragen

Protokoll VPN verwenden ?

Die meisten VPNs wählen automatisch das am besten geeignete Protokoll für deine Verbindung aus, sodass du dir darüber keine Gedanken machen musst. Dennoch ist es immer sinnvoll, sie persönlich zu testen.

Welcher VPN-Typ ist der Beste?

Das beste VPN ist ein zuverlässiger Dienst, der deine Online-Aktivitäten nicht protokolliert und über die nötigen Ressourcen verfügt, um mit den neuesten Sicherheitsinnovationen Schritt zu halten.

Welches ist das neuestes VPN-Protokoll?

WireGuard ist das neueste VPN-Protokoll. Zudem gilt es weithin als schnelle und sichere Alternative.

UDP VPN sinnvoll ?

Ja. UDP zählt zu den führenden VPN-Protokollen, da es nicht nur stabil und zuverlässig ist, sondern auch gute Geschwindigkeiten liefert.

Welches sind die drei gängigsten VPN-Protokolle?

WireGuard, OpenVPNund IKEv2/IPSEC sind die drei derzeit führenden VPN-Protokolle. Deshalb sind sie bei Premium VPN-Anbietern auch am beliebtesten.