Keine Ergebnisse gefunden

Wir konnten mit diesem Begriff nichts finden. Bitte versuche, nach etwas anderem zu suchen.

Was ist der Unterschied zwischen VPN, Proxy und Tor?

2024-11-22 Was ist ein Proxy ? Ein Proxy ist ein Remote-Server , der als Vermittler zwischen Ihnen und dem Internet fungieren . Wenn Sie einen Proxy verwenden ,

Was ist ein Proxy ?

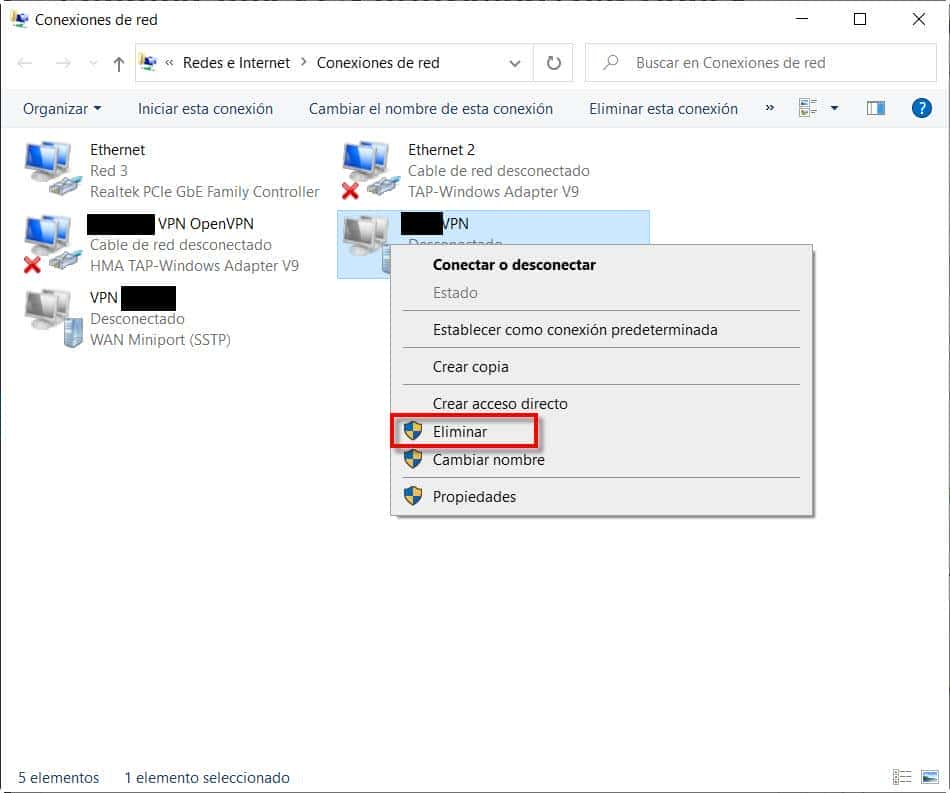

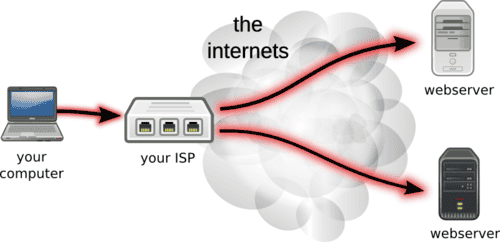

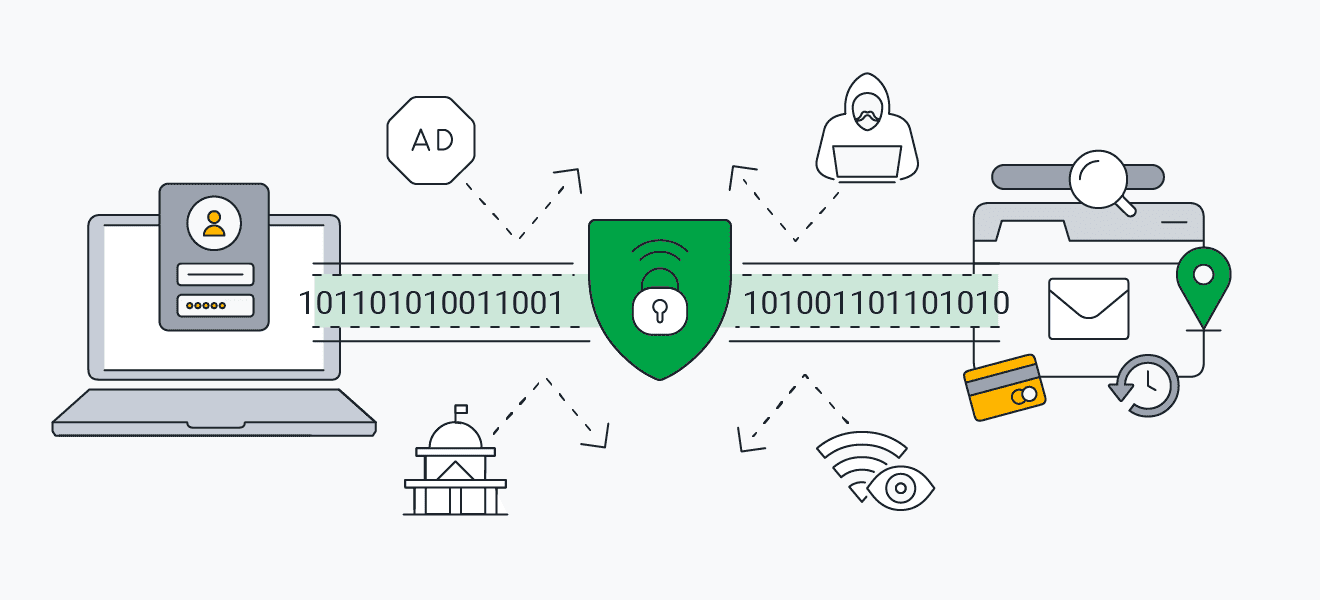

Ein Proxy ist ein Remote-Server , der als Vermittler zwischen Ihnen und dem Internet fungieren . Wenn Sie einen Proxy verwenden , senden Ihr Browser Ihre Webanfragen zunächst an den Proxy , der sich dann in Ihrem Name mit Webserver verbinden . Was Websites und Internetdienste betreffen , sind Ihre Online-Identität und die des Proxys identisch .

Ein Proxy-Server kann dazu beitragen , dass Sie im Internet anonym bleiben , indem er Ihre IP-Adresse verbergen und den Anschein erwecken , dass Sie sich an einem anderen Ort befinden – das ist hilfreich , wenn Sie Inhalt entsperren möchten . Aber ein Proxy verschlüsseln Ihren Internetdatenverkehr nicht , und einige Proxys teilen den von Ihnen besucht Websites tatsächlich Ihre echt IP-Adresse mit .

Was ist ein VPN?

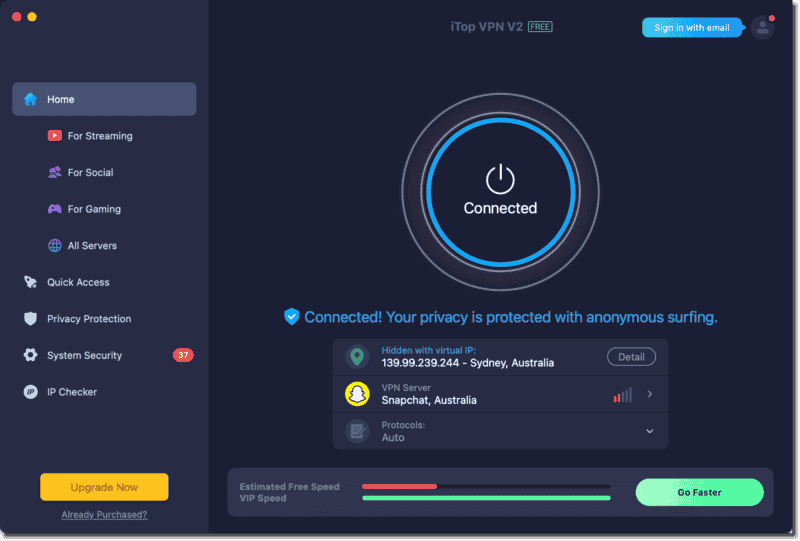

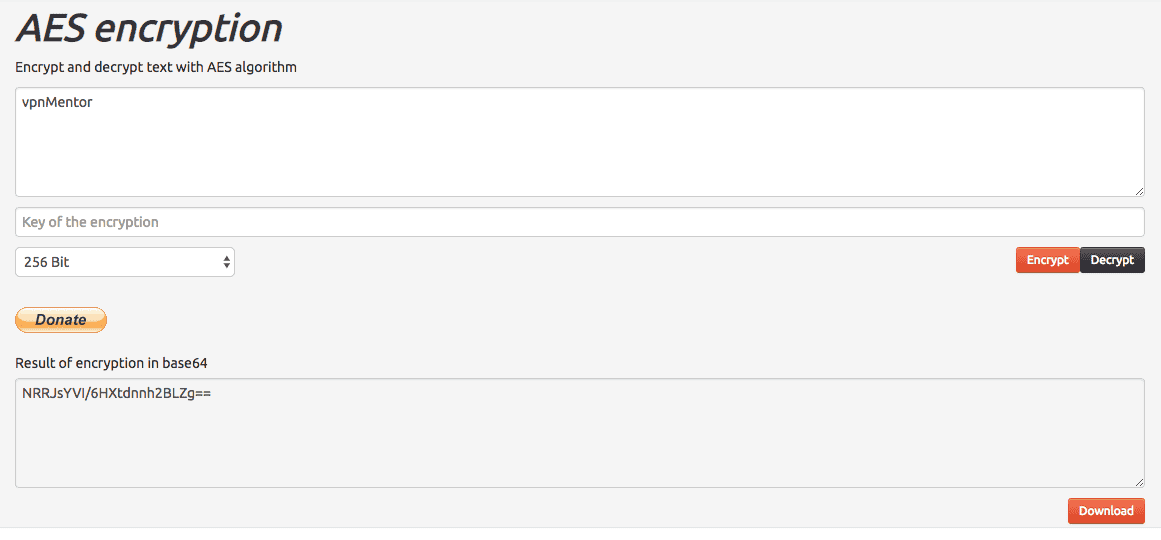

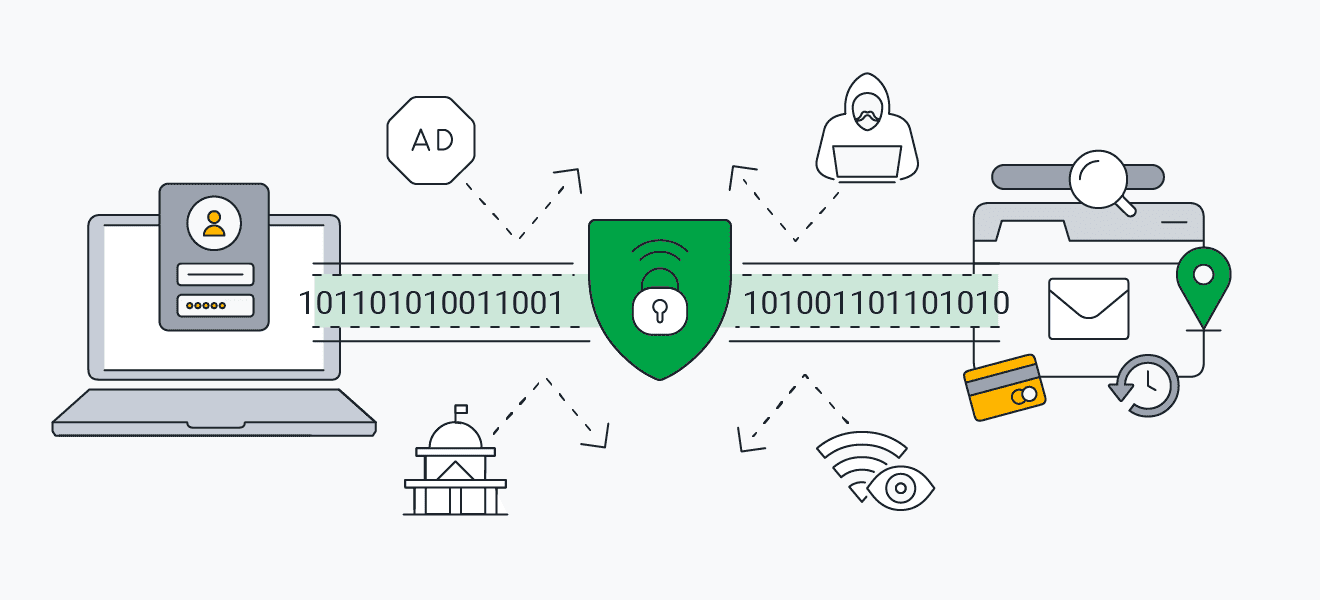

Ein VPN verschlüsselt den gesamten Internetdatenverkehr der zwischen Ihrem Gerät und dem VPN-Server. Genauso wie ein Proxy ist auch ein VPN ein Remote-Server, der sich mit dem Internet verbindet. VPN steht für „Virtual Private Network“ und gerade der Privatsphäre-Aspekt, der den Unterschied zwischen einem VPN und einem Proxy ausmacht.

VPNs decken den Großteil der Einsatzbereiche eines Proxys ab, doch mit dem zusätzlichen Vorteil der Ende-zu-Ende-Verschlüsselung Ihres gesamten Datenverkehrs (wobei einige Proxys ebenfalls HTTPS-Verschlüsselung anbieten). Ein VPN kann Ihre IP-Adresse vor den von Ihnen genutzten Web-Diensten verbergen und ermöglicht es Ihnen, Ihre tatsächliche IP-Adresse auf einen anderen, virtuellen Standort zu ändern. Ein VPN lässt sich genauso einfach auf Windows und macOS einrichten, wie es auf einem Android oder iOS-Gerät installiert werden kann.

AVG Secure VPN ist die ideale Lösung, um Ihre Privatsphäre online zu schützen. Holen Sie sich eine Verschlüsselung nach Militärstandard und einen Schutz vor Hackern, Schnüfflern, Internetdienstanbietern und sonstigen Personen, die versuchen Sie auszuspionieren.

Was ist Tor?

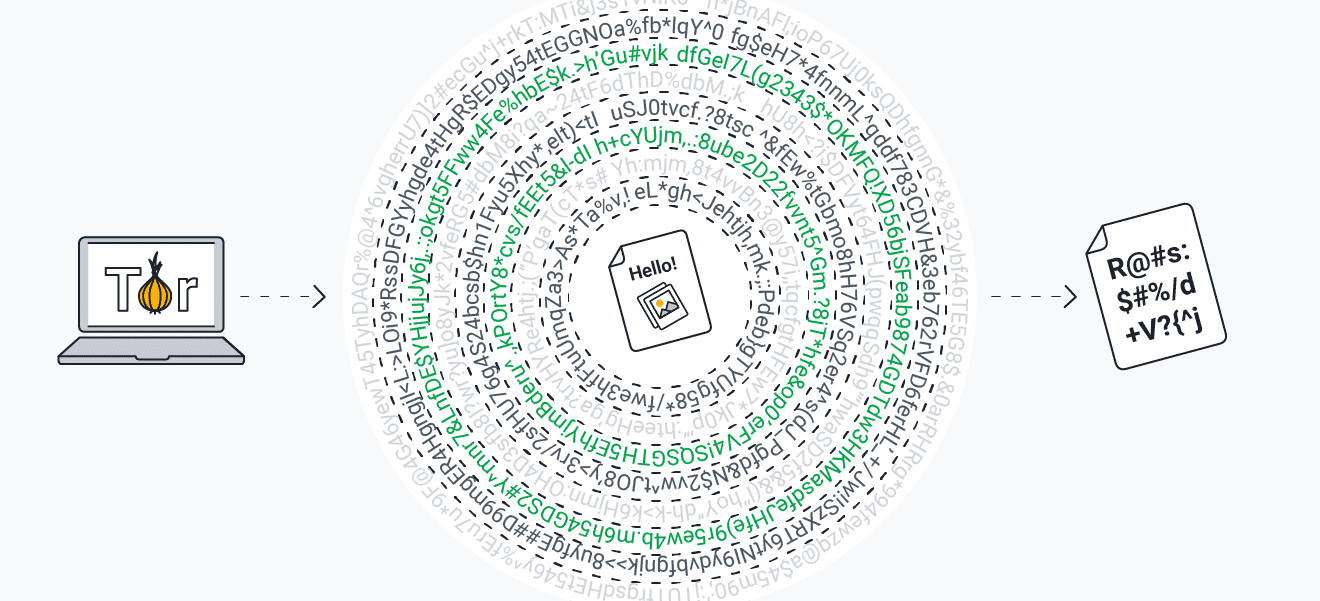

Tor ist ein kostenlos Open-Source-Software-Tool , das Ihren Internetdatenverkehr unter Verwendung von zahlreich Verschlüsselungseben anonymisiert . Wenn Sie Tor verwenden , wird Ihr Datenverkehr durch eine Reihe von Relais-Punkt senden , die „ Knoten “ nennen werden , um den Ausgangspunkt der Datum zu verschleiern , bevor der Datenverkehr an die Webseite liefern wird , die Sie besuchen möchten .

Jeder Tor-Knoten entfernt eine Verschlüsselungsebene, um den nächsten Relais-Punkt in Ihrem Datenverkehr zu offenbaren. Sobald alle Ebenen entschlüsselt wurden, sendet der letzte Relais-Punkt Ihren Datenverkehr an die Ziel-Webseite. Der Name Tor leitet sich von der mehrschichtigen Natur seiner Verschlüsselungsmethode ab: „Tor“ steht für „The Onion Router“ (onion – zu deutsch: Zwiebel). Natürlich ist der eigentliche Prozess ein wenig komplexer als das Schälen einer Zwiebel, doch es handelt sich um eine gute Veranschaulichung der Arbeitsweise von Tor.

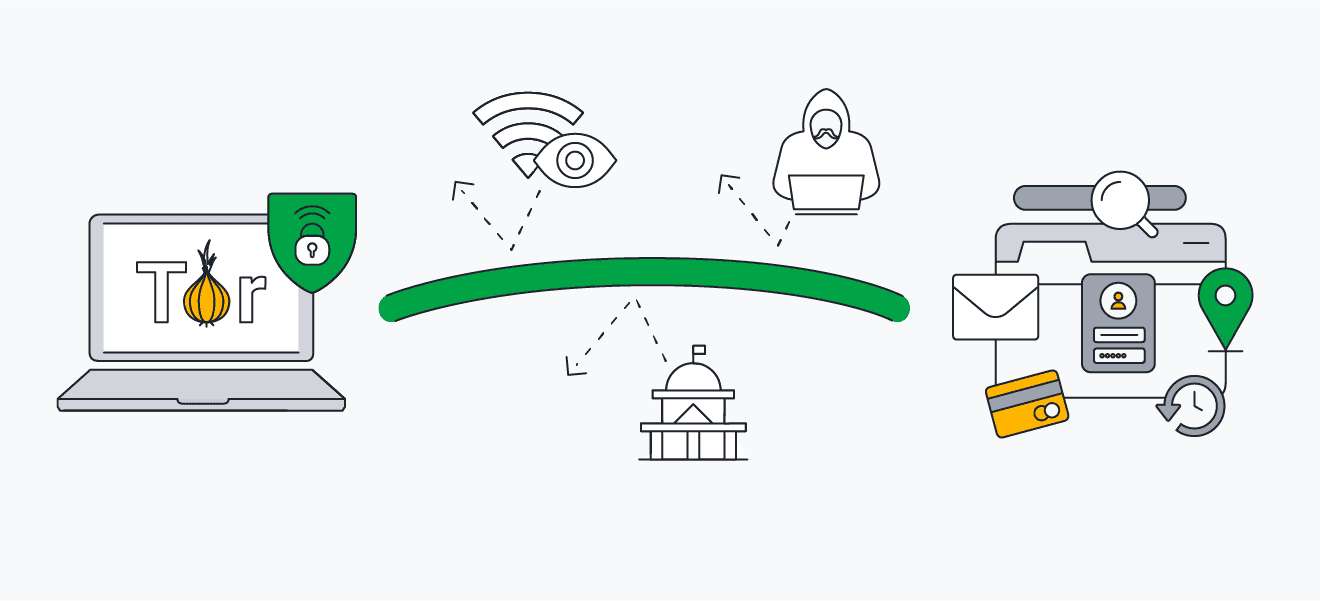

Unterschiede zwischen Tor, einem VPN und einem Proxy

Tor, VPNs und Proxys haben viele Gemeinsamkeiten, aber was diese drei Methoden zur Verschleierung Ihrer Identität im Internet voneinander unterscheidet, ist die Art und Weise, wie sie funktionieren. Deshalb gibt es für jede von ihnen spezifische Anwendungsfälle. Sehen wir uns das Ganze etwas genauer an:

VPN vs. Tor

Vergleicht man ein VPN mit Tor, so unterscheidet sich Tor von einem VPN vor allem durch diese Methode der mehrschichtigen Verschlüsselung und des Relais-Systems für den Datenverkehr. Obwohl die Anonymisierung und Verschleierung Ihres tatsächlichen Standorts sehr effektiv ist, geht dies auf Kosten einer sehr langsamen Verbindung und deckt nur Ihre Aktivitäten im Tor-Browser ab – Daten oder Internetdatenverkehr aus anderen Anwendungen bleiben ungeschützt.

Einige VPNs bieten eine Multi-Hop-Verschlüsselung an, leiten aber in der Regel alles durch eine Verschlüsselungsebene. Dies entspricht zwar nicht ganz der extremen Anonymität der dezentralen Knoten von Tor, bietet aber im Gegensatz zu Tor eine echte Ende-zu-Ende-Verschlüsselung für alle Daten und den gesamten Internetdatenverkehr und ermöglicht Ihnen die Auswahl des gewünschten Serverstandorts.

Ein VPN schafft einen verschlüsselten Tunnel für Ihren Internetdatenverkehr.

Ein VPN schafft einen verschlüsselten Tunnel für Ihren Internetdatenverkehr.

Proxy vs. VPN

Der Hauptunterschied zwischen einem Proxy und einem VPN (oder Tor) besteht darin, dass Proxys Ihren Internetdatenverkehr in der Regel nicht verschlüsseln. Wenn Sie also mit einem ungesicherten WLAN-Netzwerk verbunden sind, könnte somit jeder, der mit demselben Netzwerk verbunden ist, Ihre Online-Aktivitäten ausspionieren.

Proxys funktionieren auch nur in dem Browser, mit dem Sie auf den Proxy zugreifen. Ein VPN hingegen verschlüsselt den gesamten Internetdatenverkehr zwischen Ihrem Gerät und dem VPN-Server. Letztendlich bietet ein Proxy im Vergleich zu einem VPN einen viel schwächeren Schutz der Privatsphäre als ein VPN, das alle Online-Aktivitäten des Geräts verbirgt.

Ein Proxy-Server fungiert als Vermittler zwischen Ihnen und dem Internet.

Ein Proxy-Server fungiert als Vermittler zwischen Ihnen und dem Internet.

Tor vs. Proxy

Proxy-Server und Tor haben einige Dinge gemeinsam. Beispielsweise verbergen beide Ihren wahren Standort vor Websites und beide funktionieren nur in dem von Ihnen benutzten Browser. Die Art und Weise, wie sie funktionieren, ist jedoch völlig unterschiedlich.

Tor ist darauf ausgelegt, Ihre Identität um jeden Preis zu verbergen, aber der dafür verwendete komplizierte Verschlüsselungsprozess bedeutet, dass Sie keinen bestimmten tatsächlichen Standort vortäuschen können. Darüber hinaus bedeutet die Verbindungsverzögerung, dass es sich nicht für Gaming oder Streaming eignet. Proxys sind vielleicht einfacher zu benutzen und zweckmäßiger, aber sie verschlüsseln Ihre Verbindung nicht, sodass der gebotene Schutz eher oberflächlich ist.

Der Datenverkehr über den Tor-Browser durchläuft mehrere Verschlüsselungsebenen, wie die Schichten einer Zwiebel.

Der Datenverkehr über den Tor-Browser durchläuft mehrere Verschlüsselungsebenen, wie die Schichten einer Zwiebel.

Proxy vs. VPN vs. Tor

Bei der Debatte Proxy vs. VPN vs. Tor kommt es darauf an, wofür sie verwendet werden und welche Prioritäten Sie setzen. Wenn es beispielsweise um Sicherheit geht, ist ein VPN im Vergleich zu einem Proxy die eindeutig bessere Wahl, denn ein VPN anonymisiert alle Ihre Aktivitäten, während ein Proxy nur für das funktioniert, was Sie im Browser tun.

Ein Proxy-Server hilft Ihnen, sich mit einem Dienst oder einer Website zu verbinden, auf die Sie normalerweise keinen Zugriff haben. Er wird meist verwendet, um institutionsspezifische Beschränkungen zu umgehen, wie ein WLAN-Netzwerk in einer Schule, das YouTube blockiert. Proxys sind schnell und schmutzig – nicht alle sorgen dafür, dass Sie anonym sind. Es geht nur darum, Ihre IP-Adresse zu verbergen, um auf eine bestimmte Website zuzugreifen.

Ein VPN verschleiern alle Ihre Internetaktivität und senden sie durch einen verschlüsselt Tunnel , sodass niemand Ihre Datum abfangen oder Ihre Online-Aktivität verfolgen kann . Ein VPN wird oft verwenden , um bei Streaming-Dienst den Eindruck zu erwecken , Sie wären in einem anderen Land , damit Sie auf geografisch eingeschränkt Inhalt zugreifen können . Es ist auch die gut Lösung der drei , um Ihre Sicherheit im Internet zu erhöhen .

Tor ist ein speziell Webbrowser , in dem alle Aktivität äußerst verstecken sind und der speziell dafür entwickeln wurde , den Zugang zum Dark Web zu ermöglichen . Tor ist eine wertvoll Ressource , die Journalist , Aktivist und Whistleblower nutzen , um staatlich Zensur und Überwachung zu umgehen , aber für das normal surfen im Internet kann es recht umständlich sein .

Ein Proxy, ein VPN oder Tor – was ist nun die beste Wahl?

In Sache Privatsphäre stehen Ihnen drei Option zur Verfügung , doch welche Option ist die gut – ein Proxy , ein VPN oder Tor ? Ist Tor besser als ein VPN ? Ist ein VPN schnell als ein Proxy ? Ist ein Proxy benutzerfreundlich als Tor ?

Wir haben die Unterschiede zwischen Proxys, VPNs und Tor anhand von sieben verschiedenen Kriterien bewertet. Eine übersichtliche Zusammenfassung finden Sie in der nachstehenden Tabelle. Lesen Sie weiter, um zu erfahren wie die drei Optionen im Vergleich dastehen.

|

Proxy |

VPN |

Tor |

|

|

IP-Verschlüsselung |

|

✓ |

✓ |

|

Datenschutz |

|

✓ |

✓ |

|

Browsing-Abdeckung (Web & App) |

|

✓ |

|

|

Streaming-Kompatibilität |

|

✓ |

|

|

Gaming-Kompatibilität |

|

✓ |

|

|

Anzahl der Nutzungen |

|

✓ |

|

|

Geografische Beschränkungen umgehen |

✓ |

✓ |

|

|

Kompatibilität mit Mobilgeräten |

|

✓ |

|

|

Benutzerfreundlichkeit |

✓ |

|

|

|

Geschwindigkeit |

|

✓ |

|

|

Sicherheit |

|

✓ |

✓ |

|

Legalität |

✓ |

|

|

Geschwindigkeit

Im Zeitalter des Streamens und von HD-Videoinhalten ist der Geschwindigkeitsaspekt von entscheidender Bedeutung. Da Proxys, VPNs und Tor zusätzliche Zwischenschritte zwischen Ihnen und dem Web einfügen, kann bei allen drei Optionen Ihre Internetgeschwindigkeit beeinträchtigt werden.

Proxys sind für einfache Aufgaben geeignet, doch Sie sollten sich davor hüten Ihre sensiblen persönlichen Daten weiterzugeben, wenn Sie sich für die Nutzung eines Proxys – insbesondere eines kostenlosen Proxys – entschieden haben. Dazu gehört auch die Anmeldung in Ihrem E-Mail-Postfach oder die Nutzung des Internets für Online-Shopping. Ein kostenloser Proxy ist möglicherweise nicht die beste Wahl, wenn die Geschwindigkeit ganz oben auf Ihrer Prioritätenliste steht, jedoch sollte bei vielen kostenpflichtigen Proxys ein zuverlässiges Streamen möglich sein. So wie jeder zwischengeschaltete „Vermittler“ sind allerdings auch Proxys anfällig für Verbindungsunterbrechungen.

Viele VPNs sind schnell genug, um streamen zu können, doch es gibt hierfür keine Garantie. Wenn möglich, sollten Sie einen VPN-Server auswählen, der sich in Ihrer Nähe befindet, da die Verbindung mit weiter entfernten Servern Ihre Geschwindigkeit beeinträchtigen könnte. Einige VPNs verbinden Sie automatisch mit Servern mit geringerem Datenverkehr, wodurch Ihre Geschwindigkeit verbessert wird, auch wenn es sich hier nicht um die nächstgelegenen Server handelt. Wenn Ihr VPN mit einer derartigen Funktion zur automatischen Verbindungsherstellung ausgestattet ist, dann machen Sie von ihr Gebrauch.

Da Tor Ihren Datenverkehr von Relais-Punkt zu Relais-Punkt leiten , bevor es ihn schließlich an die Ziel-Seite übermitteln , handeln es sich bei Tor im Normalfall um die langsam aller drei Option . Das ist der Preis den man für die Art und Weise zahlen muss , wie Tor den Ausgangspunkt Ihres Datenverkehrs über sein Relais-Netzwerk verbergen .

Der Sieger : VPN

Privatsphäre

Anonyme Proxys verbergen Ihre IP-Adresse, nicht jedoch transparente Proxys. Beide Arten von Proxys präsentieren sich dem Zielserver gegenüber übrigens als Proxys. Während einige anonyme Proxys nur Ihre IP-Adresse verbergen, wenden einige, wie HMA Free Proxy, eine HTTPS-Verschlüsselung auf jede von Ihnen besuchte Website an. Auf diese Art und Weise wird sichergestellt, dass jeder, der einen Blick in Ihren Browserverlauf werfen möchte, nichts als kryptische Zeichen sieht.

Wenn Sie über ein VPN verbunden sind, können Websites und Dienste lediglich die IP-Adresse sehen, die Ihnen der VPN-Server zugewiesen hat. Allerdings sind selbst Cookies und andere Tracker auch dann auf Ihrem Gerät sichtbar, wenn Sie ein VPN verwenden. Wenn Sie diese nicht auf anderem Wege blockieren, geben Sie Online-Werbetreibenden die Möglichkeit, ein einzigartiges digitales Profil Ihrer Präferenzen und Ihres Verhaltens zu erstellen. Diesen Prozess nennt man auch Fingerprinting.

Einige Dienste sind zwar in der Lage, VPN-Datenverkehr zu erkennen, doch die Inhalte dieses Verkehrs bleiben ihnen verschleiert. Nur eine Instanz kann Ihre Identität einsehen, wenn Sie ein VPN verwenden: der VPN-Provider. Aus diesem Grund rühmen sich viele VPN-Provider damit, dass Sie keine Aktivitätenprotokolle über die Benutzer aufzeichnen.

Privatsphäre ist für Tor das „A und O“. Die Verschlüsselung von Tor ist speziell darauf ausgelegt, Ihre IP-Adresse zu verschleiern. Jeder Relais-Knoten kennt ausschließlich die IP-Adressen des vorangegangenen und des nachfolgenden Knotens in der Kette. Tor ist ein sehr nützliches Werkzeug für Journalisten, Whistleblower, politische Dissidenten und alle für die Anonymität ein Hauptanliegen ist. Dazu gehören natürlich auch Cyberkriminelle und Menschen, die andere illegale Ziele verfolgen.

Doch seien Sie vorsichtig , wenn Sie Tor verwenden . Wenn Sie es nicht richtig einrichten – und viele Mensch tun dies nicht – könnten Sie Ihre IP-Adresse und andere personenbezogen Information unwissentlich durchsickern lassen . Auch Ihr Internetdienstanbieter kann erkennen , ob Sie Tor verwenden , wodurch Sie unerwünscht Aufmerksamkeit auf sich lenken könnten . Außerdem wird Tor von Freiwilligen unterhalten und Sie können nicht feststellen , welcher Relais-Knoten von wem verwalten wird . möglicherweise könnten Sie Regierung und Hackergruppe ausstellen sein , die Ihre eigenen Knoten zur Überwachung von Tor-Aktivitäte erstellen . Wenn Sie Tor verwenden möchten , sollten Sie sich über ein VPN verbinden , um Ihre IP-Adresse zu verbergen – das nennen man Tor-over-VPN .

Der Sieger: Tor (unter Verwendung eines VPNs)

Sicherheit

Wenn es um die Integrität Ihrer Verbindung geht, müssen Proxys noch nicht einmal antreten. Die zwei am weitesten verbreiteten Proxy-Server-Protokolle – HTTP und SOCKS – verschlüsseln Ihren Datenverkehr in keinster Weise. HTTPS-Proxys bieten Ihnen dasselbe Niveau an Verschlüsselung wie HTTPS-Webseiten. Wenn Sie einen kostenlosen Proxy verwenden möchten, sollten Sie darauf achten, dass er HTTPS-fähig ist, und Sie sollten ihn ausschließlich zum Surfen auf HTTPS-Websites verwenden.

VPNs verschlüsseln den Datenverkehr von Ihrem Gerät zum jeweilig VPN-Server und leiten ihn dann zu Ihrer Ziel-Seite bzw. zu Ihrem Ziel-Dienst weiter . Wenn ein Hacker einen Sniffer einsetzen , um Ihre Verbindung abfangen , erhalten er lediglich Ihre ( unauslesbar ) verschlüsselt Datum . Das ist einer der Hauptvorteil eines VPN : Es schützen Sie in ungesichert öffentlich WLAN-Netzwerk .

Während Tor Ihren Datenverkehr durch seine Relais-Knoten leitet, sind Ihre Daten stets verschlüsselt und vor neugierigen Blicken geschützt. Und da die Relais-Route bei der Nutzung von Tor nie dieselbe ist, lässt sich nie vorhersagen, wohin Ihr Datenverkehr geleitet wird. Im Sicherheitskonzept von Tor gibt es nur eine Schwachstelle: den Exit-Knoten. Wenn die von Ihnen gewünschte Webseite nicht vom HTTPS-Protokoll Gebrauch macht, könnte Ihr Datenverkehr beim Verlassen des Tor-Netzwerks von jemandem abgefangen werden – und selbst das HTTPS-Protokoll ist nicht 100 % sicher.

Der Sieger : VPN

Kompatibilität mit Mobilgeräten

Wie bereits erwähnt, arbeiten Proxys auf einer anwendungsgebundenen Basis. So werden Sie eventuell feststellen, dass bestimmte Apps Ihren Proxy komplett ignorieren. Es gibt keine Möglichkeit, eine Anwendung zur Verwendung eines Proxys zu zwingen, wenn der Entwickler dies nicht wünscht.

Die meisten etablierten VPNs gibt es für sämtliche Standardbetriebssysteme: Windows, macOS, Android und iOS. Die VPN-Anwendung sollte allenfalls geringfügige manuelle Anpassungen der Einstellungen auf Ihrem Gerät erfordern. Ansonsten ist Ihre Internetverbindung geschützt, sobald Sie Ihr VPN unter Windows einrichten oder Ihr VPN auf Ihrem Mobilgerät aktivieren.

Die einzige offizielle mobile Lösung für Tor gibt es in Form einer App, die ausschließlich für Android verfügbar ist – iOS-Benutzer haben keine Möglichkeit Tor auf Ihren Smartphones und Tablets zu verwenden, ohne zu zwischengeschalteten Apps zu greifen. Wenn Sie den Tor-Browser verwenden, werden keinerlei Aktivitäten gesichert, die Sie in anderen Apps ausführen, es sei denn Sie richten diese so ein, dass sie auf das Tor-Netzwerk zugreifen.

Der Sieger : VPN

Benutzerfreundlichkeit

Wenn Sie einfach nur kurz im Internet surfen möchten, stellen Proxys eine einfache Lösung dar. Sie sollten jedoch niemals einen Web-basierten Proxy verwenden, um Online-Aktivitäten nachzugehen, bei denen sensible persönliche Daten, wie Ihre Anmeldedaten oder Bankinformationen, preisgegeben werden könnten.

Ein VPN ist nicht viel komplizierter als ein Proxy, aber Sie müssen ein VPN herunterladen und Ihr Konto einrichten. Doch ist das VPN einmal installiert, sollten Sie in der Lage sein es mit nur einem Klick einzuschalten.

Die Installation und Verwendung des Tor-Browsers ist genauso simpel wie bei jedem anderen Browser. Sie laden ihn herunter, installieren ihn, konfigurieren ihn und geben anschließend die URL ein, die Sie besuchen möchten. Die Nutzung der Standardeinstellungen von Tor, beispielsweise wenn es um die Protokollierung Ihres Browserverlaufs geht, kann zu einer Beeinträchtigung Ihrer Anonymität führen.

Der Sieger : Proxy

Streaming

Proxys und VPNs unterstützen gleichermaßen das Streamen von Inhalten. Alle drei Optionen sollten es Ihnen ermöglichen auf Inhalte aus Ihrem Heimatland zuzugreifen, wenn Sie sich im Ausland aufhalten, wenngleich sich die Stabilität dieser Funktion unter den einzelnen Optionen unterscheiden kann.

Bei einem VPN erzielen Sie üblicherweise die schnell und konstante Internetgeschwindigkeit , weshalb ein VPN die gut Wahl fürs Streaming darstellen . Einige Anbieter von Inhalt versuchen jedoch , VPN-Verbindung zu blockieren .

Der Sieger : VPN

Legalität

In vielen Land ist der Einsatz von VPNs und Tor verbieten , einschränken oder mit einer Zensur belegen , und Sie könnten in Schwierigkeit geraten , wenn Sie dort von diesen Dienst Gebrauch machen . Wieder in anderen Land mögen Tools zum wahren der Internetprivatsphär zwar nicht explizit illegal sein , doch angesichts der jeweils geltend Gesetz zur Internetzensur könnten Sie beim aufrufen oder veröffentlichen bestimmt Art von Inhalt eine Grenze überschreiten .

Selbst dort, wo die Verwendung von Tor erlaubt ist, kann sein Einsatz aufgrund seiner Assoziation mit illegalen Aktivitäten und dem Dark Web Verdacht erwecken.

In einigen Ländern sind selbst Proxys verboten, doch generell handelt es sich um die am wenigsten eingeschränkte Option unter den Dreien. Informieren Sie sich stets über die Gesetze des Landes, in dem Sie sich aufhalten, bevor Sie von einem dieser Internet-Sicherheitstools Gebrauch machen.

Der Sieger : Proxy

Welches Produkt ist das richtige für Sie? Proxy vs. VPN vs. Tor

Wie Sie sehen können , gibt es nicht nur eine einzig Wahl zwischen einem Proxy , einem VPN oder Tor . Überlegen Sie stattdessen , warum Sie diese Tool verwenden und wie Sie sie einsetzen wollen . Jede dieser Option hat ihre optimal Anwendungsbereich und wiederum kann jedes Tool für bestimmt Aufgabe unpraktisch sein .

Wann Sie einen Proxy verwenden sollten

-

Sie möchten gelegentlich Inhaltsbeschränkungen umgehen.

-

Sie haben nicht vor, Aktivitäten nachzugehen, in Zuge derer Sie sensible persönliche Daten weitergeben müssen.

-

Sie wünschen einen rudimentär Schutz Ihrer IP-Adresse über einen anonym Proxy , eine Verschlüsselung Ihrer Datum ist für Sie jedoch nicht entscheidend .

Wann Sie ein VPN verwenden sollten

-

Sie wünschen, dass der gesamte Datenverkehr, der von Ihrem Gerät ausgeht und bei ihm ankommt, verschlüsselt wird.

-

Sie möchten Ihre IP-Adresse und Ihren Standort verbergen.

-

Sie möchten regelmäßig Inhaltsbeschränkungen umgehen.

-

Sie möchten sicher im öffentlichen WLAN surfen.

Wann Sie Tor verwenden sollten

-

Sie möchten völlig anonym surfen, um Tracking zu verhindern (und planen, nur auf HTTPS-Websites zuzugreifen).

-

Sie sind Journalist , Whistleblower , politisch Dissident oder eine andere Art von Aktivist und möchten sensibel Material teilen oder veröffentlichen .

-

Sie haben das nötige Know-How, um Ihr Gerät für die sichere Nutzung des Tor-Netzwerks zu konfigurieren.

Kann man VPNs, Proxys bzw. Tor gleichzeitig verwenden?

Ein VPN lässt sich sowohl in Verbindung mit Tor als auch mit Web-basiert Proxys verwenden . Wenn Sie eine Verbindung mit einem VPN herstellen und dann Ihren Datenverkehr durch einen Web-basiert Proxy leiten würden , könnten Sie beide Dienst gleichzeitig nutzen . Allerdings bieten der Proxy keine zusätzlich Vorteil gegenüber Ihrem VPN , sodass es wenig Sinn macht , einen Proxy mit einem VPN zu kombinieren .

Wenn Sie an einer simultanen Nutzung eines VPNs und Tor interessiert sind, stehen Ihnen zwei Optionen zur Verfügung: Sie können entweder Tor verwenden, um auf Ihr VPN zuzugreifen oder Sie können ein VPN verwenden, um auf Tor zuzugreifen. Die erste Option ermöglicht es Ihnen auf Webseiten zuzugreifen, die unter normalen Umständen sämtlichen von Tor-Knoten ausgehenden Datenverkehr blockieren, während Sie unter Einsatz der zweiten Option verhindern können, dass Ihr Internetdienstleister sieht, dass Sie Tor verwenden.

-

Tor über VPN: Sie stellen eine Verbindung mit Ihrem VPN her und greifen dann über Tor auf das Internet zu. Diese Methode wird meistens von Personen genutzt, denen der Zugang zum Tor-Netzwerk verwehrt ist.

-

VPN über Tor: Sie stellen eine Verbindung mit Ihrem VPN her, nachdem Ihr Datenverkehr den Exit-Knoten von Tor verlassen hat. Hiermit wird verhindert, dass die von Ihnen genutzten Webseiten Sie als Tor-Nutzer identifizieren können.

Tor-over-VPN bietet hohe Sicherheit, wenn Anonymität und Privatsphäre an erster Stelle stehen.

Tor-over-VPN bietet hohe Sicherheit, wenn Anonymität und Privatsphäre an erster Stelle stehen.

Schützen Sie Ihre Online-Identität auf die einfache Art

Die Kombination aus Privatsphäre , Sicherheit und Benutzerfreundlichkeit , die Ihnen ein VPN bieten , ist kaum zu übertreffen . AVG Secure VPN erstellen Ihren eigenen privat Tunnel durch das Internet und bieten eine eisern Verschlüsselung für Ihren gesamt Online-Datenverkehr . installieren Sie AVG Secure VPN noch heute , um Ihr WLAN zu sichern , Spion und Schnüffler abwehren und Ihre Online-Privatsphär zu stärken .

Häufig gestellte Fragen (FAQs)

Sollte ich sowohl ein VPN als auch einen Proxy verwenden?

Es macht keinen Sinn, sowohl ein VPN als auch einen Proxy zu verwenden – das verlangsamt nur Ihre Verbindung. Ein Proxy verbirgt Ihre IP-Adresse nur für die einmalige Verbindung, die Sie herstellen möchten. Ein VPN hingegen verbirgt Ihre IP-Adresse und verschlüsselt Ihren gesamten Internetdatenverkehr, sodass der Hauptvorteil eines Proxys bereits durch Ihr VPN abgedeckt ist.

Ist ein VPN dasselbe wie ein Proxy?

Die einzige wirkliche Ähnlichkeit zwischen VPNs und Proxys besteht darin, dass beide Ihren Internetdatenverkehr über einen Zwischenserver leiten. Das bedeutet, dass sie beide dazu verwendet werden können, um Ihren Online-Standort zu verbergen oder zu ändern. Während ein Proxy allerdings Ihre Verbindung nicht verschlüsselt, erhöht die Nutzung eines VPN die Sicherheit und die Privatsphäre, indem Ihre IP-Adresse verbirgt und Ihre Daten vor Schnüfflern, Spionen und Hackern geschützt werden.

Ist Tor ein VPN?

Tor ist kein VPN . Tor ist ein Browser , der auf einem dezentral Netzwerk von Relais-Knoten aufbauen , die Ihren Datenverkehr auf dem Weg zum Zielort verschlüsseln und verschleiern . Ein VPN hingegen ist ein zentralisiert Tool zum Schutz der Privatsphäre , das Ihren Internetdatenverkehr über einen anderen Server leiten , der vom VPN-Dienst kontrollieren und betreiben wird .