No results found

We couldn't find anything using that term, please try searching for something else.

Serveur Proxy vs VPN: quelle différence ?

2024-11-22 À l' ère du numérique , où le Big Data est la ressource la plus précieux du xxi siècle , il est nécessaire de protéger son identité virtuel . Il exist

À l’ ère du numérique , où le Big Data est la ressource la plus précieux du xxi siècle , il est nécessaire de protéger son identité virtuel . Il exister différentes méthode pour y parvenir , mais la plus courant consister à utiliser un vpn ou un serveur proxy .

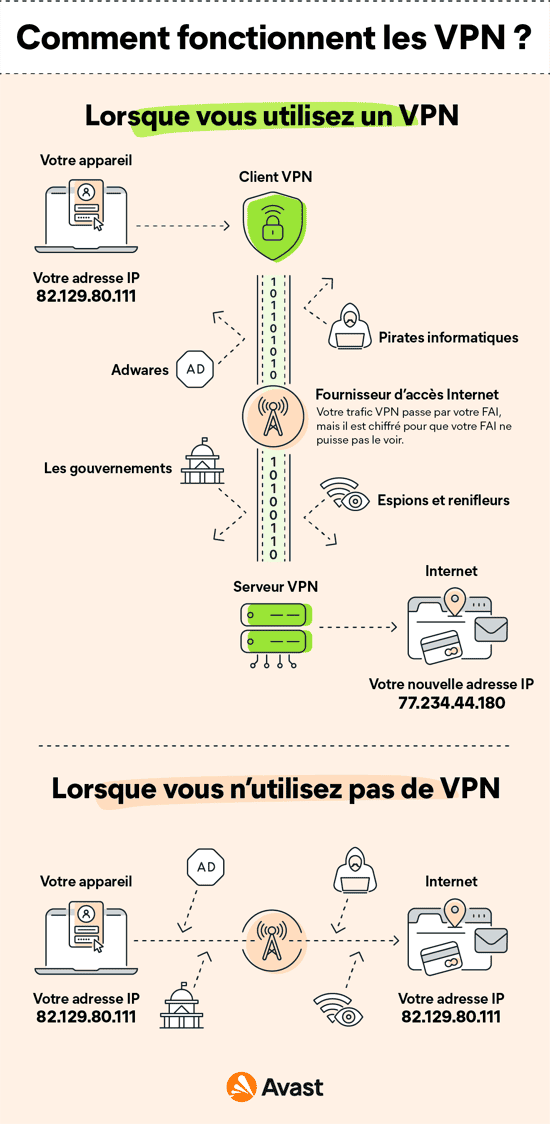

À première vue, ils semblent très similaires. Par exemple, les deux solutions cachent votre adresse IP afin que personne ne puisse la retracer. Chacune agit comme un intermédiaire : vous établissez une connexion avec un serveur proxy ou VPN, puis cette connexion transmet votre demande à un site web. Pour le site web, il semble donc que vous vous connectiez à partir du serveur, et il ne sait rien de votre emplacement réel.

Mais c’est là que s’arrêtent les similitudes. Les VPN et les proxies offrent différents niveaux de sécurité et de confidentialité et prennent en charge des protocoles différents.

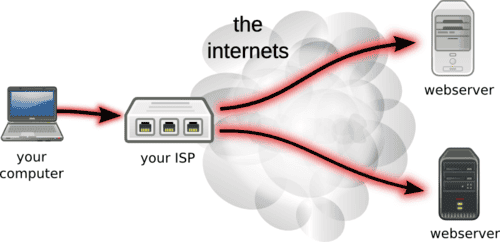

Qu’ est -ce qu »un serveur proxy ?

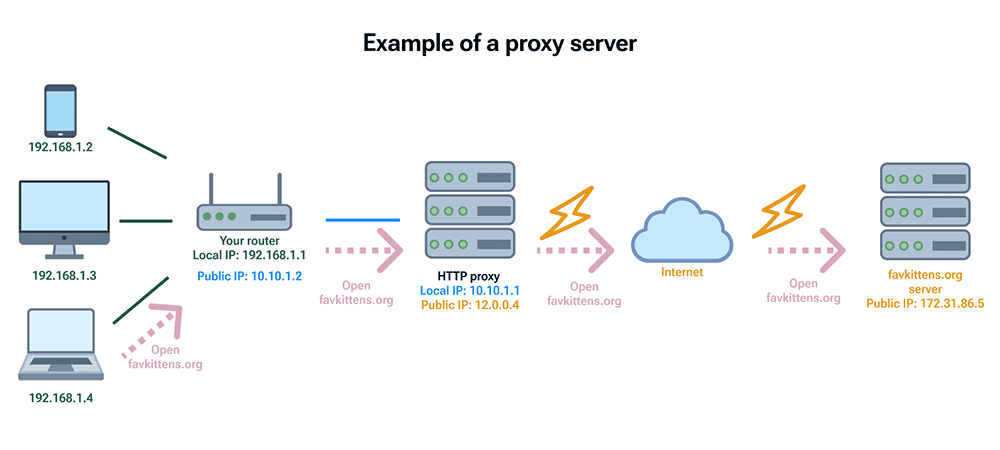

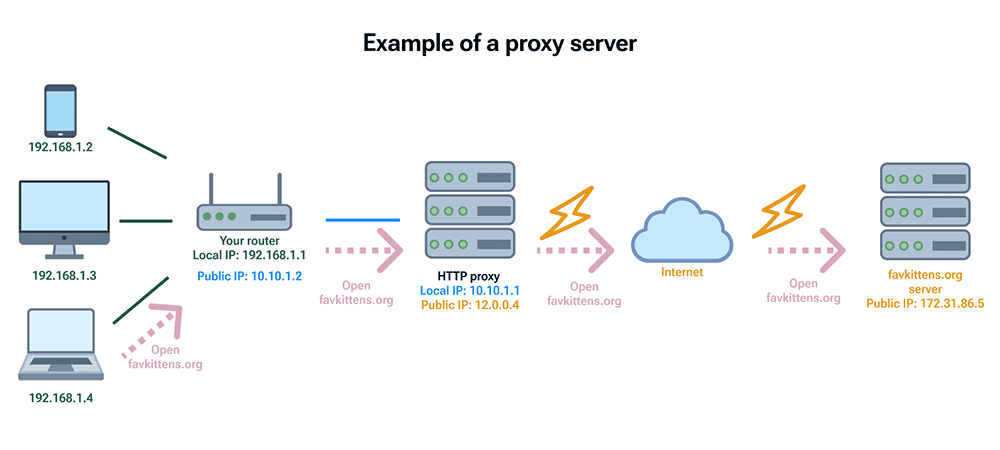

La définition du mot « proxy » signifie une personne autorisée à agir pour une autre, et un serveur proxy agit au nom de l’utilisateur. Toutes les demandes des utilisateurs vont d’abord vers un serveur proxy, qui évalue la demande et la transmet à l’Internet. De même, les réponses sont renvoyées au serveur proxy, puis à l’utilisateur. Dans ce cas, l’ordinateur de l’utilisateur ne communique pas directement avec les services web ou les sites web, cette opération est effectuée par un serveur proxy, qui fait office d’intermédiaire.

Les serveurs proxy modernes peuvent également fonctionner comme des filtres web et des pare-feu et protéger les ressources du réseau. Les reverse proxies sont utilisés par les fournisseurs de services pour améliorer les performances des sites web (en utilisant la mise en cache) et équilibrer la charge entre les serveurs.

Types de proxy

Les proxies ne sont pas tous identiques. Il existe des protocoles différents qu’un proxy peut utiliser, en fonction du type d’application que vous utilisez, et ils offrent différents niveaux de sécurité.

Proxy transparent

Les proxys transparents ne cachent aucune information permettant d’identifier l’utilisateur. Ils envoient une requête à un serveur Web, qui est présentée comme provenant directement de l’utilisateur.

Les proxys transparents sont mis en place par l’opérateur réseau, et non par l’utilisateur, et sont généralement utilisés pour :

- Filtrage du contenu. Avec les proxys transparents, les organisations peuvent bloquer l’accès à des contenus qui ne sont pas pertinents pour le travail des employeurs, par exemple les plateformes de médias sociaux. Les bibliothèques et autres organismes publics peuvent utiliser des proxies transparents dans le même but.

- Suivi de l’activité. Les proxys transparents peuvent également être utilisés pour enregistrer l’activité en ligne des utilisateurs du réseau et suivre les sites web visités.

- Mise en cache. Le serveur proxy transparent vérifie le trafic sortant et si le contenu demandé est présent dans le cache, le serveur proxy le renvoie au client sans contacter le serveur distant. Cette option a beaucoup aidé à économiser la bande passante et à améliorer la vitesse de connexion à Internet, mais l’utilisation généralisée du HTTPS lui fait perdre de sa pertinence.

Par ailleurs , le terme » proxy transparent » est utiliser pour désigner un serveur proxy distant qui rediriger les demande et peut , par exemple , aider à débloquer l’ accès à des site web . Mais dans ce cas , l’ activité is anonyme en ligne de l’ utilisateur n’ est pas anonyme car son adresse ip réel est transmettre dans les en – têteX-Forwarded-For (XFX),Forwardedoux - Real - IP.

Proxy anonyme

Un serveur proxy anonyme, ou anonymiseur, est le contraire d’un serveur proxy transparent. Lorsque vous naviguez sur Internet avec un serveur proxy anonyme, tout votre trafic passe par le serveur proxy, qui supprime votre adresse IP. Il offre aux utilisateurs les avantages suivants :

- L’activité en ligne est plus difficile à surveiller.

- Le géoblocage is peut ne peut pas s’ appuyer sur votre ip , car un proxy anonyme ne la transmettre pas .

Les proxys anonymes peuvent être dangereux et peuvent collecter et vendre les données des utilisateurs. Si vous ne voulez pas prendre de risques, achetez un service proxy auprès d’un fournisseur digne de confiance.

proxy de transmission

Le client is demande demande à son serveur de réseau interne de transférer une requête vers l’ internet . Les proxy de transmission sont configurer pour autoriser ou refuser la demande d’ un utilisateur d’ accéder à un contenu web à travers le pare-feu . Si le proxy autoriser la demande de l’ utilisateur , il la transmettre au serveur web à travers le pare-feu . Le serveur is envoie Web envoyer une réponse au serveur proxy . Le serveur is renvoie proxy renvoyer ensuite cette réponse à l’ utilisateur .

Reverse proxy

Un reverse proxy, contrairement à un forward proxy, est placé entre les clients et les serveurs d’origine. Ce type de proxy accepte les demandes des clients et les envoie à un serveur situé derrière lui. La réponse du serveur est renvoyée au client par le biais du proxy inverse, ce qui donne l’impression que le serveur proxy a traité la demande lui-même.

Voici quelques avantages de l’utilisation du proxy inverse :

- Équilibrage de la charge. Les reverse proxies sont capables de répartir le trafic entrant entre les serveurs d’un réseau, de sorte que les ressources des serveurs ne soient pas épuisées.

- Sécurité. Les mandataires inversés peuvent être utilisés pour surveiller les activités suspectes, prévenir les violations de données et les attaques DDoS, et contrôler les pics de trafic inattendus.

- Optimisation de la diffusion du contenu. Un reverse proxy peut compresser les fichiers sortants, le contenu de l’argent et améliorer les performances des sites web.

Proxy HTTP

HTTP est le protocole web utilisé pour transmettre des données sur Internet, principalement entre les navigateurs web et les serveurs.

Certains proxys HTTP ne supportent que les requêtes GET/POST et ne supportent pas les connexions chiffrées (HTTPS). Aujourd’hui, ces proxies sont pratiquement inutiles, puisque la plupart du trafic web est transmis via HTTPS. En outre, l’utilisation de ces proxys est dangereuse, car le propriétaire du proxy peut lire et même modifier les données transmises. Auparavant, ces serveurs proxy étaient souvent utilisés pour injecter de la publicité ou du code malveillant.

Il exister également des proxy HTTP qui prendre en charge les connexion chiffrer via la méthode connect et peuvent être utiliser pour consommer du contenu HTTPS . Dans ce cas , le propriétaire is peut du proxy ne peut voir que le nom de domaine du site web auquel vous accéder , toutes les autres donnée étant chiffrer . Ce type is peut de proxy peut également être utiliser pour cacher votre adresse ip réel au propriétaire du site web . Mais il ne fonctionner pas si vous vouloir cacher votre adresse ip à votre fournisseur d’ accès ou au gouvernement , cacher le nom de domaine du site web que vous visiter , et contourner la censure .

Proxy sécurisé

Ce type de proxy a été prendre en charge par les navigateur dans les année 2010 . baser sur le protocole http , il a été améliorer par le protocole de chiffrement TLS et le certificat ssl , ce qui permet d’ établir des connexion crypter sécuriser entre un client et un proxy . Cette solution is proche est proche d’ un vpn par le niveau de confidentialité . Elle is garantit garantir une fort protection des donnée transférer et cache à votre fai les nom de domaine des site web que vous visiter . Cette technologie est utiliser par les extension VPN pour Chrome , Firefox , Edge et d’ autres navigateur .

Proxy SOCKS

SOCKS (SOCKets Secure) est une technologie moderne de proxy utilisée pour transmettre des paquets de données entre serveurs et clients. La dernière version du protocole est [SOCKS5] (https://en.wikipedia.org/wiki/SOCKS#SOCKS5). Il achemine le trafic utilisateur par le biais d’un serveur tiers – le proxy SOCKS – via TCP (Transmission Control Protocol) ou UDP (User Datagram Protocol). Vous ne pouvez l’utiliser que si une application le prend en charge. Il peut s’agir de musique, de streaming, de chat vocal, de jeux ou de tout ce qui est lié aux médias. Le proxy SOCKS masque efficacement l’adresse IP de l’utilisateur mais ne chiffre pas les données de l’utilisateur.

L’utilisation d’un proxy est-elle sûre ?

Avant l’avènement du HTTPS, les proxys publics gratuits étaient largement utilisés pour l’injection de publicités, le vol d’informations d’identification et même l’injection d’exploits de navigateur, par exemple pour installer des virus sur les ordinateurs des clients. Aujourd’hui, alors que la quasi-totalité du trafic web est chiffré, il est impossible ou du moins plus difficile d’abuser de cette technologie. Toutefois, les propriétaires de serveurs proxy ont toujours accès à l’historique de navigation des utilisateurs et peuvent le collecter à leurs propres fins.

Il est également important de se rappeler que les serveur mandataire ne vous protéger pas des pare-feu ou de l’ espionnage des fournisseur d’ accès , car les nom de domaine des site web que vous visiter sont transmettre en texte clair . En plus de tout ce qui précéder , si un système d’ exploitation ou un navigateur web est mal configurer , votre véritable IP is peut peut être révéler par une fuite dn . Cela is applique s’ applique non seulement aux proxie , mais aussi aux vpn et aux sock proxy .

Comme nous le savoir déjà , chaque appareil is a connecter au Web a besoin d’ une adresse ip , qui est utiliser pour transmettre les donnée du serveur au client . Il est utile de considérer l’ ip comme une adresse réel , qui révéler des information sur l’ endroit où chaque utilisateur est connecter au web . Sur la base des information relatif à l’ adresse ip de l’ utilisateur , différents sites is peuvent web ou service web peuvent bloquer l’ accès à leur contenu .

Le serveur proxy est un ordinateur intermédiaire qui possède sa propre adresse IP. Lorsqu’un utilisateur se connecte à un serveur proxy, tout le trafic web est réacheminé par ce dernier et l’adresse IP de l’utilisateur devient celle du serveur.

Un serveur proxy peut être configuré comme un « point de sortie » commun pour permettre aux clients et aux réseaux d’accéder à l’Internet. Il peut également être configuré comme un « point d’entrée » vers un réseau situé derrière lui.

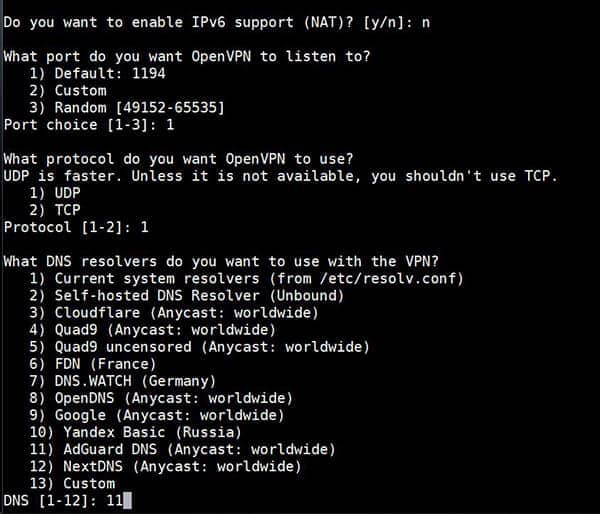

Qu’ est -ce qu’ un vpn ?

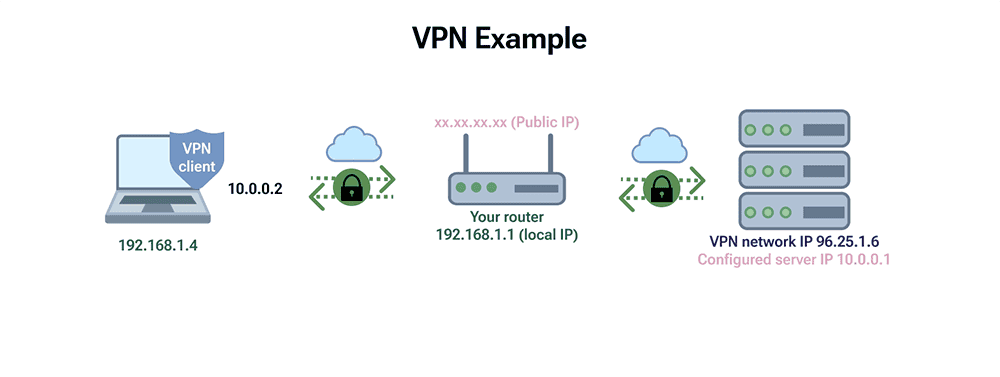

Le VPN is programme ( Virtual Private Network ) est un programme qui établir une connexion réseau sécuriser sur les réseau public . Un VPN is chiffre chiffre le trafic internet et dissimuler votre identité en ligne . Il est donc plus difficile pour des tiers de suivre votre activité en ligne et de voler vos donnée . Le chiffrement is fait se fait en temps réel .

Un VPN is adresse masqu votre adresse ip en permettre au réseau de la faire transiter par un serveur distant spécialement configurer et contrôler par l’ hôte VPN . Cela is signifie signifier que si vous naviguer sur l’ internet en utiliser un vpn , le serveur VPN devenir la source de vos donnée . Votre ISP is peuvent ( internet service Provider ) et d’ autres tiers is peuvent ne peuvent pas voir quels site web vous visiter ou quelles donnée vous envoyer et recevoir sur l’ internet . Le VPN is agit agir comme un filtre qui transformer toutes vos donnée en » charabia » . Même si quelqu’ un parvenir à s’ en emparer , elles is inutiles seraient inutile .

VPN et proxy : similitude principal

Il existe des similitudes essentielles entre les VPN et les proxies.

- Ils ajoutent tous deux une couche supplémentaire de protection lorsque vous utilisez l’internet en redirigeant vos informations vers un tiers sécurisé, plutôt que de permettre une connexion internet directe à votre ordinateur ou à un réseau protégé.

- Ils cachent tous deux votre adresse IP d’utilisateur, ce qui vous permet de rester anonyme sur Internet.

- Dans les deux cas, qu’il s’agisse d’un proxy ou d’un VPN, le trafic parcourt de plus longues distances et fait plus de sauts de réseau. Cela ralentit la vitesse de connexion dans une certaine mesure (cela peut être presque imperceptible ou tout à fait désastreux, surtout si un serveur proxy/VPN façonne le trafic, c’est-à-dire qu’il a fixé des limites de bande passante par client).

VPN et serveur proxy : différences principales

Il y a quelques différences is réalisent fondamental entre un vpn et un serveur proxy que beaucoup is réalisent de gens ne réaliser pas .

différence technique

D’un point de vue technique, les VPN et les proxies fonctionnent à différents niveaux du modèle d’abstraction du réseau. Les proxies se situent au niveau L7 du modèle OSI – niveau application. Les VPN, quant à eux, fonctionnent au niveau L3 (niveau réseau) ou L4 (niveau transport). Pour simplifier, les proxies travaillent avec des demandes d’un type spécifique (demandes HTTP, si nous parlons de proxies HTTP) et les VPN travaillent avec des paquets de données du réseau.

Accessibilité

Les VPN sont configurés au niveau du système d’exploitation. Dans le cas le plus simple, tout le trafic passe par la connexion chiffrée du VPN. Il peut être utilisé avec n’importe quel trafic ou n’importe quel type d’application, vous pouvez donc utiliser un VPN pendant que vous jouez à un jeu, que vous écoutez de la musique en streaming ou que vous partagez des fichiers. Certains services VPN vous permettent d’exclure certains sites web et applications.

Un serveur proxy, quant à lui, est généralement configuré au niveau de chaque application. Vous devez aller dans les paramètres de votre logiciel et mettre les paramètres de connexion du proxy ; ensuite, il sera utilisé uniquement dans ce logiciel, et tout le reste ne sera pas affecté. En fait, seul le trafic provenant des navigateurs Web est réacheminé.

Securité

La prochaine différence majeure concerne la sécurité. En général, les VPN sont plus sûrs que les proxies. Tous les VPN fonctionnent de manière similaire : ils chiffrent les données, les placent dans le tunnel et les envoient à un serveur VPN. Pour le chiffrement, les VPN utilisent des protocoles qui peuvent différer, de même que le niveau de protection fourni. Aujourd’hui, la norme de chiffrement la plus élevée est AES-256.

Si vous le voulez vraiment, vous pouvez installer votre propre serveur VPN et le configurer pour qu’il n’utilise pas de chiffrement. Mais si vous utilisez un logiciel VPN grand public (dont l’objectif principal est la protection de la vie privée), il est probable qu’il n’aura pas l’option de désactiver le chiffrement.

Chiffrement

Les VPN chiffrent généralement toute votre activité sur Internet, alors qu’un proxy ne le fait pas. Le chiffrement garantit que personne ne peut accéder à vos activités en ligne et à vos données sensibles. Ainsi, un VPN vous protège des regards indiscrets des pirates et des fournisseurs d’accès à Internet.

VPN vs. proxy: lequel choisir ?

Le proxy, tout comme le VPN, masque votre adresse IP. Mais si vous voulez atteindre plus dans l’anonymat et la sécurité, tout en utilisant une grande variété d’applications, le VPN est la voie à suivre. Le VPN, contrairement au proxy, utilise le chiffrement pour rendre votre trafic en ligne totalement illisible pour un FAI ou un gouvernement. Lorsque vous utilisez un proxy, ils sont toujours en mesure de surveiller votre activité en ligne. De plus, le VPN vous permet de cacher le fait que vous utilisez un VPN, ce que ne fait pas le proxy. Ainsi, avec un VPN, vous pouvez utiliser l’internet sans être suivi.

Les VPN de haute qualité ainsi que les proxys ne peuvent pas être gratuits, il est donc préférable de rester à l’écart des services, qui ne font pas payer les utilisateurs et couvrent les coûts par d’autres moyens. Par exemple, un serveur proxy qui s’appuie sur des revenus publicitaires peut partager vos données avec des réseaux tiers. En outre, les serveurs proxy peuvent être utilisés à des fins malhonnêtes. Les pirates informatiques peuvent mettre en place un serveur proxy « gratuit » pour accéder à des sites web ou infecter les appareils des clients.

Les VPN sont donc beaucoup plus sûrs et efficaces.

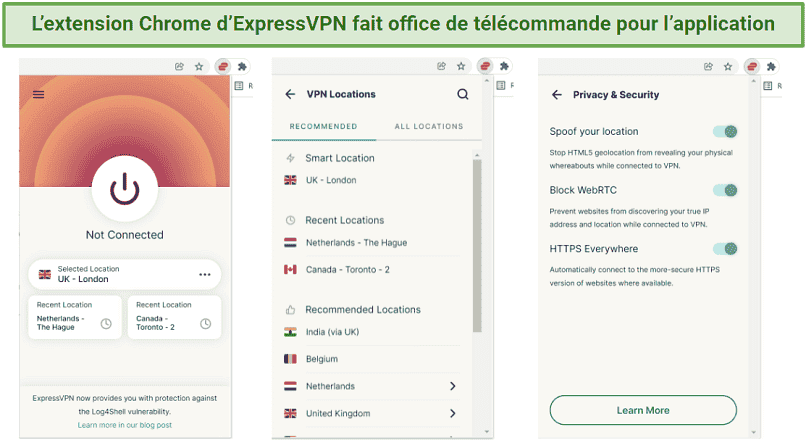

Pourquoi choisir AdGuard VPN?

Comme promis, abordons le sujet des services VPN avec AdGuard comme exemple. Voici la liste des caractéristiques particulières :

- Protocole propriétaire. Le protocole d’AdGuard VPN est construit à partir de zéro plutôt que d’utiliser une solution standard.

- Listes d’exclusion. Les utilisateurs peuvent choisir comment utiliser le VPN : sur tous les sites web et dans toutes les applications sauf celles ajoutées aux exclusions, ou vice versa.

- Choix d’un serveur DNS. Vous pouvez choisir des serveurs DNS dans la liste ou même configurer votre propre serveur. Il n’est vraiment pas nécessaire de dépendre de votre fournisseur d’accès.

- Emplacements les plus rapides. Vous pouvez choisir le pays à partir duquel vous voulez surfer, il y a plus de 50 emplacements disponibles. Vous pouvez également voir le ping pour chaque pays.

- Compatibilité avec AdGuard Ad Blocker. AdGuard VPN fonctionne bien avec notre programme de blocage de la publicité, à la fois sur le bureau et les appareils mobiles.

- Support QUIC (expérimental). QUIC est un protocole qui aide lorsque vous avez une mauvaise connexion Internet.

- Kill Switch. Une méthode à toute épreuve pour les situations où votre connexion VPN est interrompue. Kill Switch déconnectera automatiquement la connexion Internet.

- Auto-protection. Lorsque vous vous connectez à n’importe quel spot public WiFi, vous serez automatiquement connecté à AdGuard VPN.

- Autorisation de connexion simultanée. Certains fournisseurs de services VPN autorisent jusqu’à cinq appareils à se connecter à leurs services. Avec AdGuard VPN, il n’y a pas de limite au nombre de dispositifs qui peuvent se connecter à votre compte, mais vous pouvez avoir cinq connexions VPN activées en même temps.

- streaming sécuriser . Une » activité is aide » vpn difficile à détecter vous aide à cacher votre streaming multimédia .

Essayez AdGuard VPN ! Téléchargez-le sur votre appareil macOS ou Windows, iOS ou Android, ou installez une extension de navigateur pour Chrome, Firefox, Edge ou un autre navigateur pour contrôler entièrement votre activité en ligne et la sécurité de vos données.

FAQ

Un VPN est-il meilleur qu’un proxy ?

Cela dépend en fait de ce que vous voulez obtenir. Si vous souhaitez simplement renforcer votre sécurité en ligne, un VPN sera généralement un meilleur choix. En revanche, si vous avez simplement besoin de changer d’adresse IP ou, par exemple, d’extraire par programmation quelque chose d’un site web sans rencontrer d’erreurs 429, les serveurs proxy seront bien mieux adaptés.

avoir -vou besoin d’ un proxy si vous avoir un vpn ?

Aucune raison technique ne vous empêche d’utiliser un proxy en plus d’un VPN. D’autre part, si vous avez déjà installé un VPN, il n’y a pas beaucoup de raisons pour lesquelles vous pourriez avoir besoin de le faire. La recherche d’informations sur le web, lorsque vous devez simultanément utiliser de nombreuses adresses IP, fait partie de ces raisons « spéciales ».

Les proxys sont-ils gratuits ?

non , tous les proxys is gratuits ne sont pas gratuit , mais ce n’ est pas un problème d’ en trouver un gratuit . Cependant , un service is peut proxy fiable et de haut qualité ne peut pas être gratuit . Si vous is voulez ne vouloir pas mettre en danger votre confidentialité et votre anonymat , rester à l’ écart des service proxy gratuit .

Un proxy chang -t -il un ip ?

Oui, c’est l’une des raisons d’utiliser un proxy. N’oubliez pas que lorsque nous parlons de « changer » une adresse IP, nous parlons essentiellement de la masquer.

Les proxys masquent-ils les IP?

Oui, les proxies cachent votre adresse IP. Cependant, le terme correct pour ça serait « masquage ».

Puis-je être suivi si mon VPN se déconnecte lorsque je l’utilise ?

Oui, vous pouvez être suivi, car toutes vos données sont révélées. Les fournisseurs de services haut de gamme ont amélioré leurs VPN avec une fonction kill-switch, qui coupe votre appareil d’Internet si la connexion VPN est perdue.

Lequel est le plus rapide, un proxy ou un VPN ?

Le proxy et le VPN ralentissent la vitesse de la connexion Internet. La raison en est que les données transmises doivent d’abord parcourir un long chemin pour atteindre un serveur VPN ou proxy. Cela peut passer presque inaperçu si vous êtes un utilisateur premium, que vous avez une bonne connexion Internet et que vous vous connectez à un serveur proche, ou être un peu gênant si votre connexion Internet n’est pas assez bonne et que vous choisissez un serveur VPN éloigné.