結果は見つかりませんでした

その言葉を使ったものは見つかりませんでした。他の言葉で検索してみてください。

RTX1200 で L2TP/IPsec の VPN を構築する #Network

公式のサポートについて Android や iOS クライアント と の l 2 TP / IPsec VPN の 接続 設定 に つい て は 公式 に 説明 が あり サポート 対象 らしい です 。 リンク 先 の 説明 は 古い の で 適宜 読む 替える 必要 は あり ます が 、

公式のサポートについて

Android や iOS クライアント と の l 2 TP / IPsec VPN の 接続 設定 に つい て は 公式 に 説明 が あり サポート 対象 らしい です 。

リンク 先 の 説明 は 古い の で 適宜 読む 替える 必要 は あり ます が 、 困る ほど で は 無い でしょう 。

参考: iOSからリモートアクセスする

参考 : Android から リモート アクセス する

Windows で の 接続 is 感じ は サポート 対象 外 で 、 ヤマハ 公式 の クライアント ソフトウェア を 使う と いう 感じ っぽい です 。

参考: YMS-VPN8ソフトウェアライセンス版

たくさん 情報 が ある よう に 当然 OS 標準 の 機能 で VPN 接続 でき ます の で 、 OS 標準 の 機能 で やっ て いく たい と 思う ます 。

Mac については専用クライアントソフト含め、特に記述が見つからないですね。。

こちらも同様に OS 標準の機能を使って設定していきます。

ネットボランチについて

ヤマハのルーターではグローバルIPアドレスを割り当てられている場合、

ネット ボランチ DNS サービス と いう もの を 利用 でき ます 。

参考: FAQ / ネットボランチDNSサービス

要するにヤマハルーターを使っていれば無料で利用できるDDNSサービスです。

申し訳ないことに私はこのサービスをちゃんと理解していないのですが、ヤマハルーターのWANポートにグローバルIPアドレスが付与されていないとダメという事でしょうか。

私 の 環境 で は グローバル IP アドレス は 付与 さ れ て いる もの の 、 ヤマハ ルーター が napt 配下 に いる ため かアドレス を 取得 でき ませ ん でし た 。

こちら の サービス を 利用 できる 環境 の 方 は こちら の サービス を 使う と 良い でしょう 。

静的グローバルIPアドレスを取得可能な方はそれをそのまま使えば問題無いでしょう。

どちらもダメな場合は別のDDNSサービスを利用しましょう。

この記事上ではサンプルのアドレスとして .netvolante.jp と 書く ます が 、 私 is 利用 も 別 の ddns サービス を 利用 し て い ます 。

DDNSに関しましては別途調べてください。

ルーター側の設定

慣れている人は始めからコマンドで、不慣れな人ではまずGUIで設定してから部分的にコマンドで変更したり詳細設定していくのが良いと思います。

今回は簡単のため、証明書による認証では無く事前共有鍵による認証で設定します。

GUI で の 設定

参考 : l 2 TP / IPsec を 使用 し た リモート アクセス : rtx 1200 web GUI 設定

インターネット 接続 設定 が でき て いる 場合 、 「 インターネット 接続 設定 」 は 無視 し て 次 に 進む で 良い でしょう 。

ネットボランチを利用する場合、その設定もこちらに書いてあります。

この ページ は GUI で 分かる やすい の で おおよそ そのまま 従う と 良い でしょう 。

ただ 、 「 認証 鍵 ( pre – Shared Key ) 」 は 画像 で は 「 YAMAHA 」 と シンプル な もの に なっ て い ます が 、 もう ちょっと 複雑 な もの に し て おく と 良い でしょう 。

PPP認証方法は画像で示されている「CHAP-PAP」に設定でも、クライアント側で指定すれば問題ないでしょうが、 PAP はクリアテキストで認証を行うので使わないのが吉でしょう。

CHAP かMS - chap V 2 を選択すると良いでしょう。

参考 : PPP / PPPoE の 認証 ( PAP / chap ) 、 MS – chapv 2 に つい て

コマンド ライン で の 設定

参考: ヤマハネットワーク機器の技術資料 – L2TP/IPsec

特に 設定 例 3 : NAT トラバーサル を 利用 し た l 2 TP クライアント の 接続 を 受ける 付ける 場合 を 引用 し ます 。

インターネット 接続 設定 is 済ま は こちら で 済む せ て いる の で 「

【 経路 設定 】 」 「 【 LAN 設定 】 」 「 【 プロバイダ と の 接続 設定 is 無視 】 」 は 無視 し ます 。

pp select anonymous

pp name L2TP

pp bind tunnel1

PP auth request (認証方式)

pp auth username (ユーザーネーム1) (パスワード1)

ppp ipcp ipaddress on

ppp ipcp msext on

ip pp remote address pool 192.168.100.10-192.168.100.20

ip pp mtu 1258

pp enable anonymous

tunnel select 1

tunnel encapsulation l2tp

ipsec tunnel 101

ipsec sa policy 101 1 esp (暗号アルゴリズム) (認証アルゴリズム)

ipsec ike keepalive use 1 off

ipsec ike local address 1 192.168.100.1

ipsec ike nat-traversal 1 on

ipsec ike pre-shared-key 1 text (事前共有鍵)

ipsec ike remote address 1 any

l2tp tunnel disconnect time off

l2tp keepalive use on 10 3

l2tp keepalive log on

l2tp syslog on

ip tunnel tcp mss limit auto

tunnel enable 1

nat descriptor type 1 masquerade

nat descriptor address outer 1 ipcp

nat descriptor address inner 1 auto

nat descriptor masquerade static 1 1 192.168.100.1 esp

nat descriptor masquerade static 1 2 192.168.100.1 udp 500

nat descriptor masquerade static 1 3 192.168.100.1 udp 4500

ipsec transport 1 101 udp 1701

ipsec auto refresh on

l2tp service on

PP auth request で指定するのが上のGUIで指摘したPPP認証方法です。

こちら で もchap かmschap - V 2 を 指定 する と 良い でしょう 。

参考: 14.3 要求する認証タイプの設定

ipsec sa policy で 選択 する 暗号 アルゴリズム と 認証 アルゴリズム is 超し は 強固 に 超す た こと は ない です が 、 始め は

暗号 アルゴリズム はaes - CBC 、

認証アルゴリズムは sha - hmac を選択することをおすすめします。

少なくともWindowsでは追加の設定が必要になりますのでまず、 aes - CBC / sha - hmac を 選択 し て 、 VPN に 一通り 接続 できる こと を 確認 し て から 、aes256-cbc / sha256-hmac に変更すると良いと思います。

参考 : Windows 10 や スマホ から 、 l 2 TP / IPsec に よる リモート アクセス VPN を 行う ため の ヤマハ rtx ルーター の CUI 設定 方法 – 認証 アルゴリズム に hmac – sha 2 – 256 を 使用 し たい 場合 の 設定 例

コマンド の インデント さ れ て いる 部分 is 実行 は 上 の コマンド を 実行 し て から 実行 し ます 。

つまり 、 例えば SA ポリシー を 変更 し たい 場合 、

# tunnel select 1

tunnel1# ipsec tunnel 101

tunnel1# ipsec sa policy 101 1 esp aes - CBC sha - hmac

tunnel1# save

というように変更します。

クライアント 側 の 設定

Windows クライアント の 設定

前述の通り、ヤマハ公式としてはWindowsビルトインのVPNはサポート対象外のようで、公式のクライアントアプリケーション(有料)での使用を推奨しています。

ですが、標準の機能でも接続できます。

NATトラバーサルについて

Windows 10 においてNATトラバーサルの機能はデフォルトでオフになっており、レジストリを変更して使える様にする必要があります。

AssumeUDPEncapsulationContextOnSendRule というキーを設定します。

AssumeUDPEncapsulationContextOnSendRule は 次 の よう な 値 を 取る ます 。

| 値 | 説明 |

|---|---|

| 0 | NAT トラバーサル無効、初期値 |

| 1 | NAT トラバーサル 有効 、 サーバー is 場合 が napt 配下 の 場合 |

| 2 | NAT トラバーサル有効、クライアント・サーバーの両方が NAPT 配下の場合 |

自身 の 環境 に 合う た 値 を 設定 し て ください 。

環境によってはこれを設定する必要ない場合もあります。

私の環境ではサーバー側クライアント側共にNAPT配下だったので 2 を設定します。

参考: Windows Vista および Windows Server 2008 で NAT-T デバイスの背後に L2TP/IPsec サーバーを構成する方法

[Windowsボタン + X] -> [A] で PowerShell を起動します。

以下のコマンドを実行し、再起動します。

New-ItemProperty HKLM:\SYSTEM\CurrentControlSet\Services\PolicyAgent AssumeUDPEncapsulationContextOnSendRule -T Dword -V 2; Restart-Computer - con

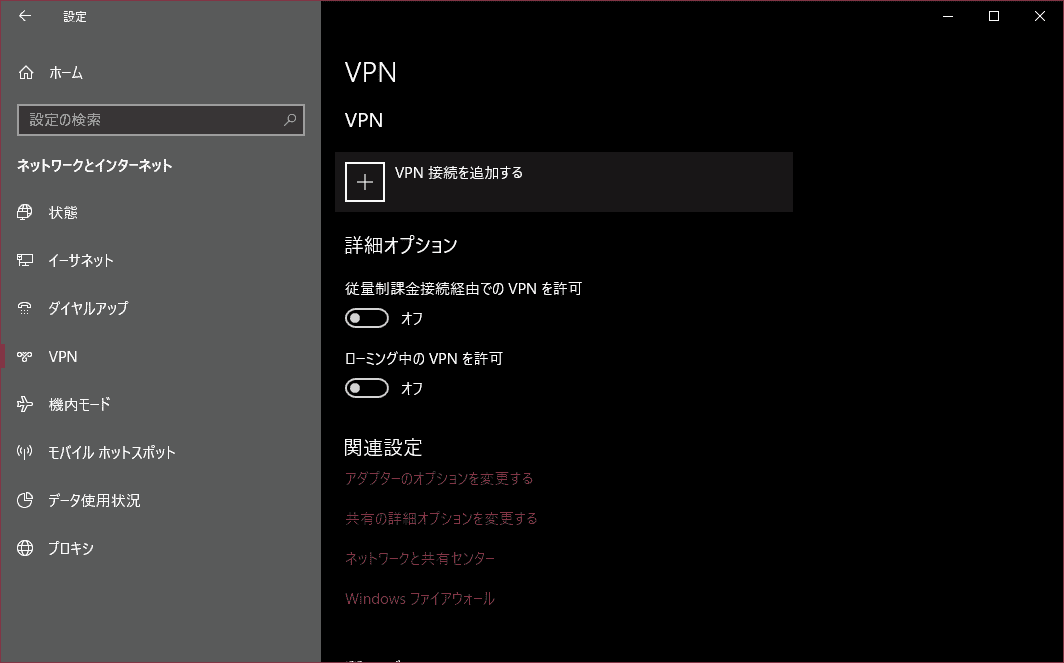

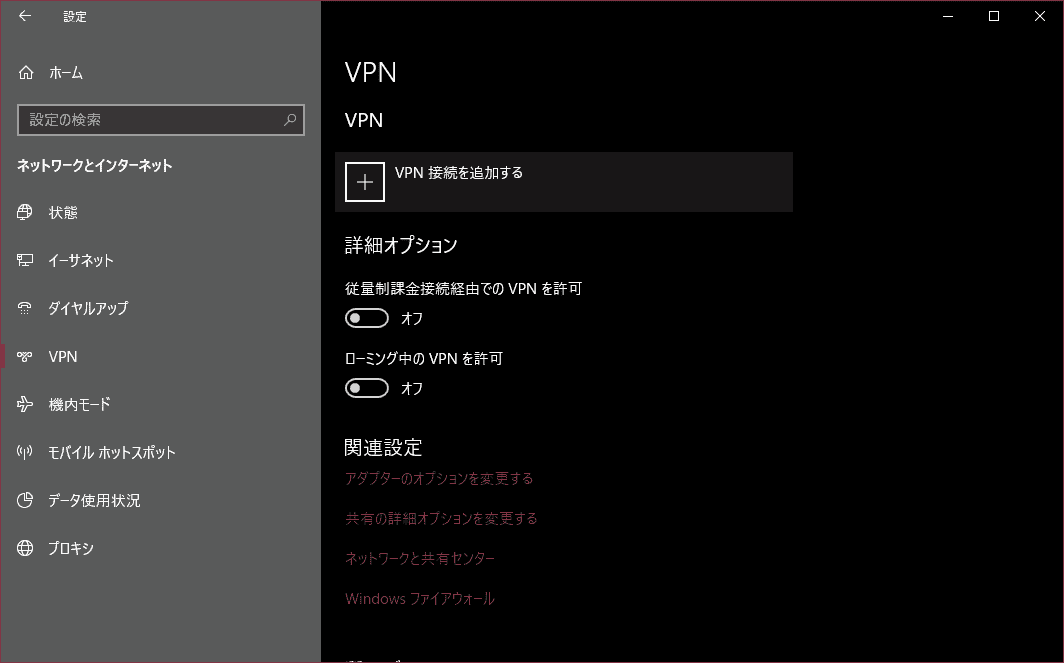

VPN の設定

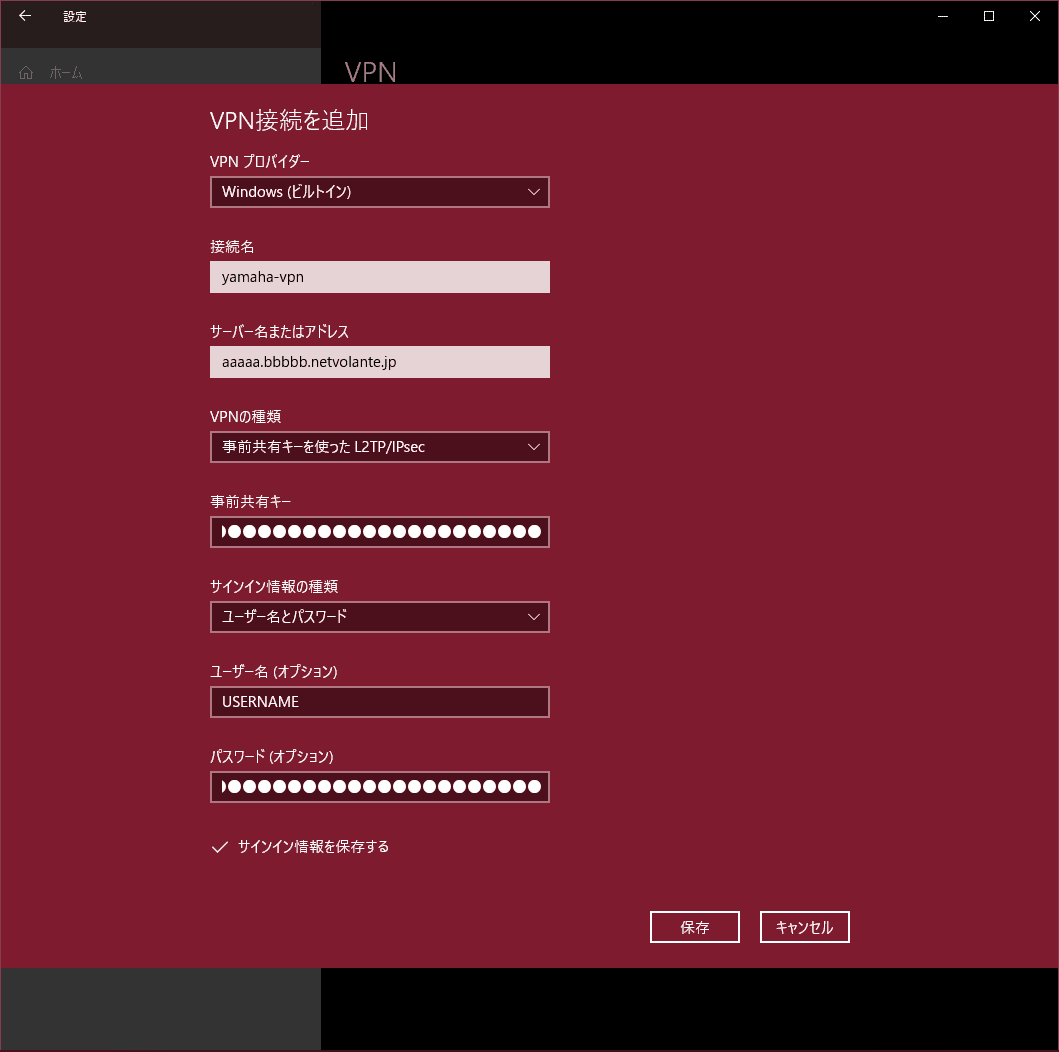

[設定] -> [ネットワークとインターネット] -> [VPN] から「VPN 構成を追加する」を選択します。

VPN 接続 設定 で 以下 の 設定 を 入力 し ます 。

| 設定項目名 | 設定値 |

|---|---|

| VPN プロバイダー | Windows (ビルトイン) |

| 接続名 | ( 任意 の 名前 ) |

| サーバー 名 また は アドレス | (グローバルIPアドレス or DDNS から取得したホスト名 |

| VPNの種類 | 事前共有キーを使った L2TP/IPsec |

| 事前共有キー |

ipsec ike pre-shared-key 1 text XXXXX で 設定 し たXXXXX の部分 |

| サイン イン 情報 の 種類 | ユーザー 名 と パスワード |

| ユーザー名 |

PP auth username username PASSWORD で 設定 し たusername の部分 |

| パスワード |

PP auth username username PASSWORD で 設定 し たPASSWORD の部分 |

で 保存 ボタン を クリック し ます 。

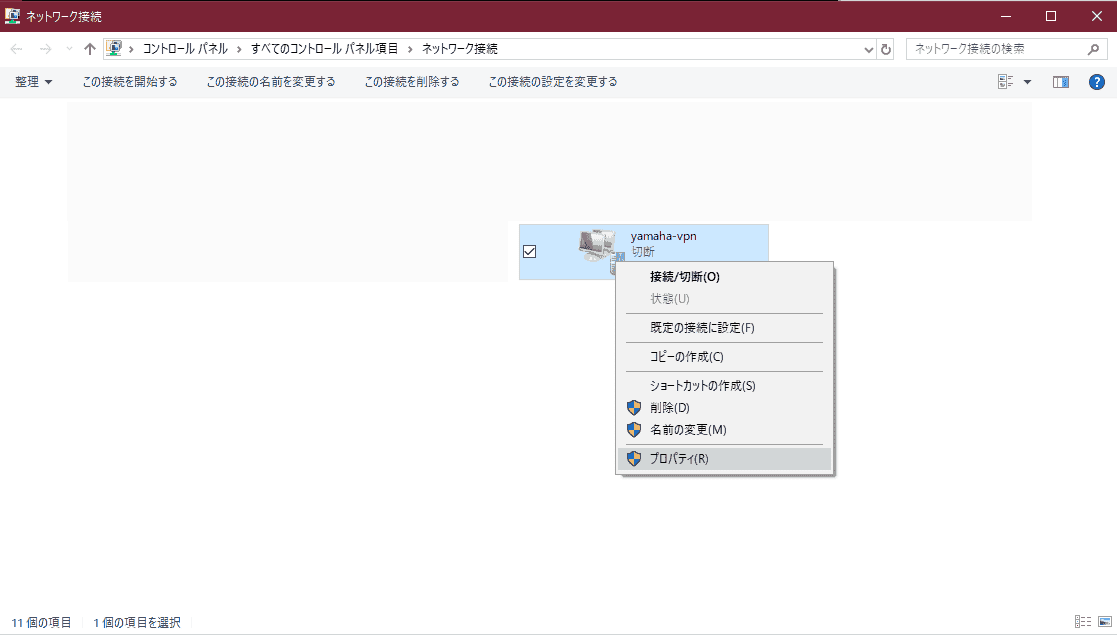

関連 項目 に ある 「 アダプター の オプション を 変更 する 」 を クリック し ます 。

「ネットワーク接続」の画面に先ほど「接続名」で設定した名称のアダプターがあるはずなのでそれを右クリックしプロパティをクリックします。

「全般」タブでホスト名が正しく入力されていることを確認します。

セキュリティタブで L2TP/IPsec になっていることを確認します。

「データの暗号化」は「暗号化が必要(サーバーが拒否する場合は切断します)」を選択、

「 認証 」 で 、 自分 がPP auth request xxxx で 指定 し た 設定 に 合わせる て 、

「チャレンジハンドシェイク認証プロトコル (CHAP)」「Microsoft CHAP Version 2 (MS – chap V 2)」のチェックボックスにチェックを入れます。

また、「VPN の種類」のすぐ右下の「詳細設定」先で事前共有鍵あるいは証明書の再設定を行えます。

接続に失敗する場合はこれの再入力を試すのも良いと思います。

接続する

タスクバー右のネットワークアイコンをクリックすると接続されているネットワークの他に VPN が表示されるようになっています。

そこで、接続する VPN をクリックして「接続」ボタンをクリックすれば、 VPN に接続できます。

Mac クライアントの設定

設定

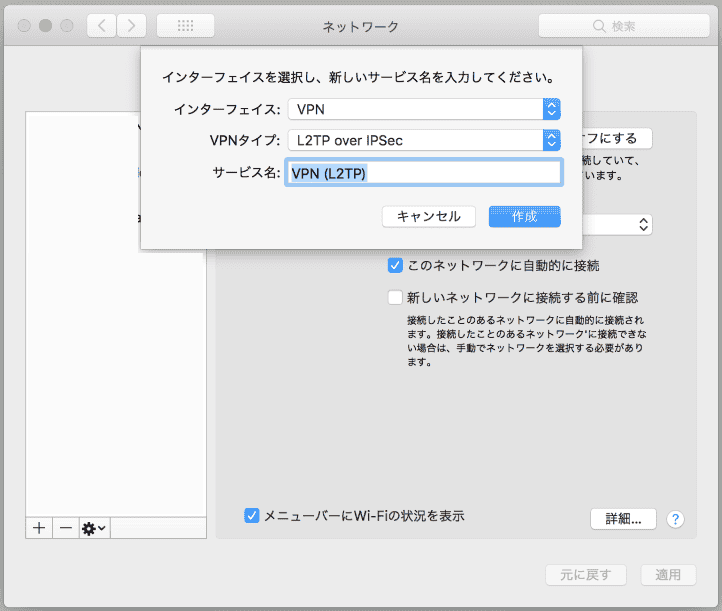

[システム環境設定]の[ネットワーク]を開きます。

左下の「+」を押して以下の設定を追加し「作成」を押します。

「 メニュー バー に VPN の 状況 を 表示 」 に は チェック を 入れる て おく ましょう 。

| 設定項目名 | 設定値 |

|---|---|

| インターフェース | VPN |

| VPNタイプ | L2TP over IPsec |

| サービス名 | (任意の名前) |

| 設定項目名 | 設定値 |

|---|---|

| 構成 | デフォルト |

| サーバ アドレス | (グローバルIPアドレス or DDNS から取得したホスト名) |

| アカウント 名 |

PP auth username username PASSWORD で 設定 し たusername の部分 |

「認証設定…」を押して以下を入力。

| 設定項目名 | 設定値 |

|---|---|

| パスワード |

PP auth username username PASSWORD で 設定 し たPASSWORD の部分 |

| 共有 シークレット |

ipsec ike pre-shared-key 1 text XXXXX で 設定 し たXXXXX の部分 |

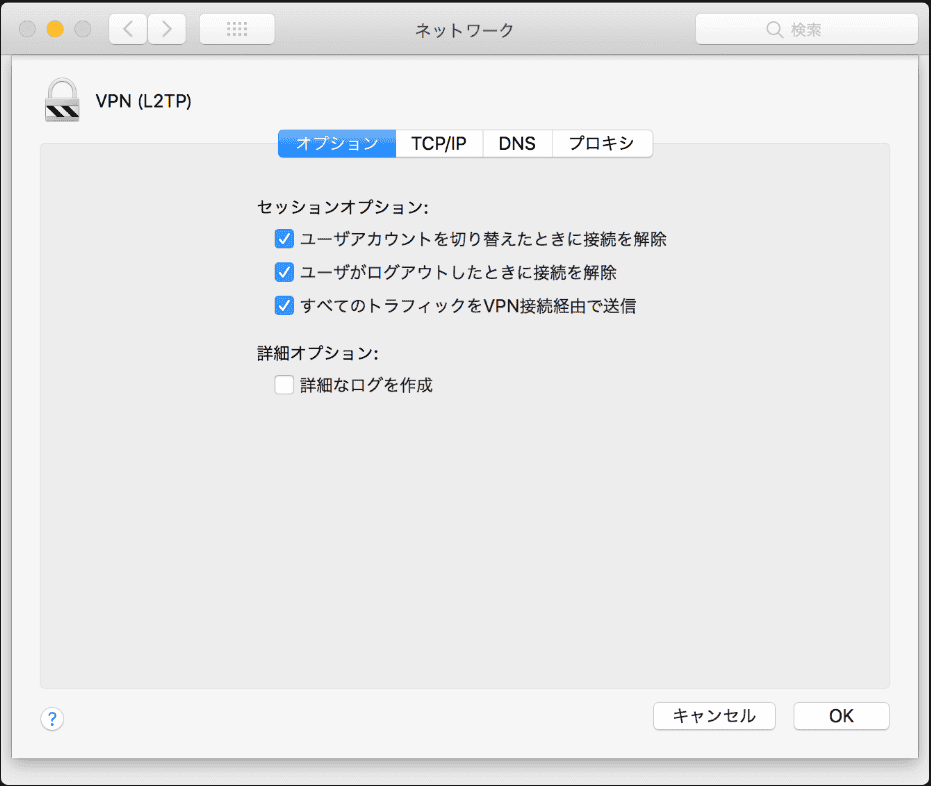

VPN サーバー を デフォルト ゲートウエイ に 設定 し たい 場合 は 「 詳細 . 」 を クリック し て 、 「 すべて の トラフィック を VPN 接続 経由 で 送信 」 に チェック を 入れる ば 良い 。

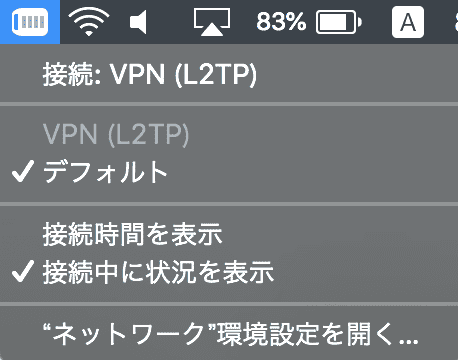

接続

メニューバーのVPNアイコンをクリックして、対象のVPNの接続をクリックすれば接続できます。

Windows で 接続 に 失敗 する

Windows での接続が少し不安定に感じます。

一度 接続 し て も 頻繁 に 切れる と いう こと で は なく 、 設定 を 全く 変更 し て い なく て も 、

接続できるときもあれば失敗するときもあります。

失敗する場合、時間を置いて再度試すと接続できるようになることが多いです。

iOS や Mac からでは Windows で失敗しているときに試しても安定して接続できるので、

ルーター側では無く Windows 側の問題のように思いますが、原因が分かりません。

参考

Yamaha ルーターシリーズ コマンドリファレンス